CrackArmor là gì? Cảnh báo lỗ hổng AppArmor có thể leo thang lên root trên Linux

Một cảnh báo rất đáng chú ý với quản trị viên Linux: nhiều lỗ hổng trong AppArmor có thể cho phép người dùng cục bộ không đặc quyền leo thang lên root, phá vỡ cô lập container và thậm chí gây sập kernel nếu hệ thống chưa được vá.

Khi nhắc đến bảo mật Linux, rất nhiều người có xu hướng tin rằng chỉ cần bật sẵn cơ chế kiểm soát truy cập như AppArmor là đã an toàn hơn đáng kể. Điều đó đúng về mặt nguyên tắc, nhưng không có nghĩa là bản thân lớp bảo vệ này không thể trở thành điểm yếu nếu phần triển khai bên dưới có lỗi.

Nhóm lỗ hổng được đặt tên là CrackArmor là một ví dụ điển hình. Đây không phải kiểu lỗi nhỏ lẻ chỉ ảnh hưởng đến một ứng dụng cụ thể, mà là một nhóm vấn đề trong AppArmor có thể dẫn tới leo thang đặc quyền, phá vỡ cô lập container và làm mất ổn định hệ thống. Với các máy chủ Linux trong doanh nghiệp, đây là kiểu cảnh báo cần được nhìn nhận theo hướng vá khẩn và rà soát rủi ro ngay, không nên chờ đến khi có đủ toàn bộ mã CVE mới phản ứng.

Tóm tắt nhanh

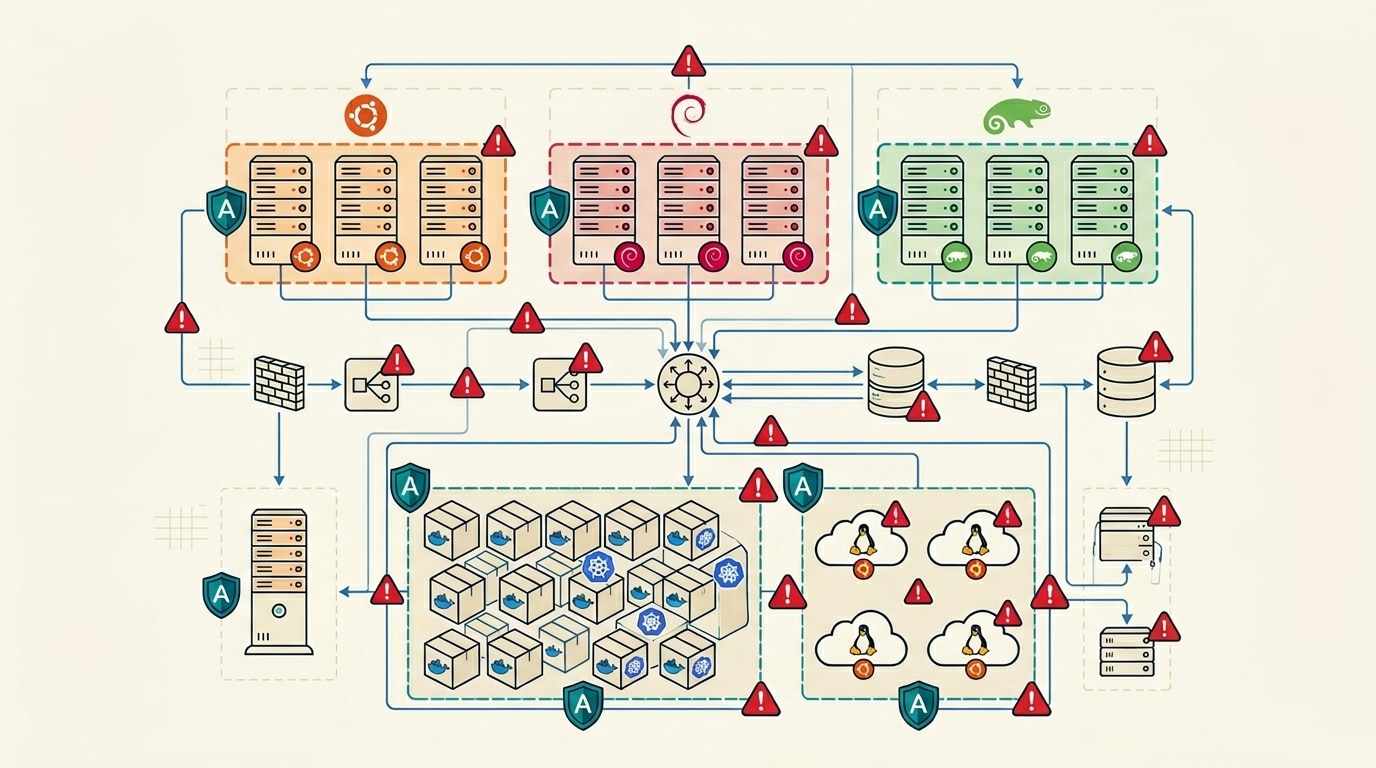

CrackArmor là tên gọi chung cho một nhóm lỗ hổng trong AppArmor, cơ chế kiểm soát truy cập bắt buộc rất phổ biến trên Linux. Rủi ro chính là người dùng cục bộ không đặc quyền có thể thao túng chính sách bảo vệ để leo thang lên root, phá vỡ cơ chế cô lập container, gây từ chối dịch vụ hoặc làm lộ thông tin hỗ trợ cho chuỗi khai thác sâu hơn. Nếu hệ thống của bạn đang dùng Ubuntu, Debian hoặc SUSE với AppArmor bật mặc định, ưu tiên đúng lúc này là cập nhật kernel và bản vá của nhà cung cấp, đồng thời theo dõi các thay đổi bất thường liên quan đến AppArmor.

CrackArmor thực chất là gì?

Hiểu đơn giản, CrackArmor là tên gọi cho một nhóm lỗ hổng trong AppArmor, chứ không phải một lỗi đơn lẻ. Điểm đáng lo là các lỗi này tác động trực tiếp đến một lớp bảo vệ vốn được dùng để hạn chế quyền của tiến trình và cô lập các dịch vụ trên Linux.

Khi một lớp bảo vệ kiểu này bị vượt qua, vấn đề không còn dừng ở chuyện “một ứng dụng có lỗi”, mà có thể kéo theo mất niềm tin vào chính cơ chế cô lập đang được dùng để bảo vệ dịch vụ, container và tiến trình có đặc quyền cao hơn.

Vì sao CrackArmor lại nguy hiểm?

Mức độ nghiêm trọng của CrackArmor nằm ở chỗ nó không chỉ là lỗi cấu hình thông thường. Theo mô tả của các nhà nghiên cứu, chuỗi lỗi này có thể cho phép người dùng cục bộ không đặc quyền thao túng các profile AppArmor, từ đó mở đường cho các kịch bản nguy hiểm hơn như leo thang đặc quyền, vô hiệu một số lớp hạn chế của hệ thống và làm suy yếu cơ chế cô lập container.

Nói cách khác, nếu bị khai thác thành công, hậu quả có thể vượt xa một ứng dụng đơn lẻ: ảnh hưởng đến tính bí mật, tính toàn vẹn và cả tính sẵn sàng của hệ thống Linux đang vận hành.

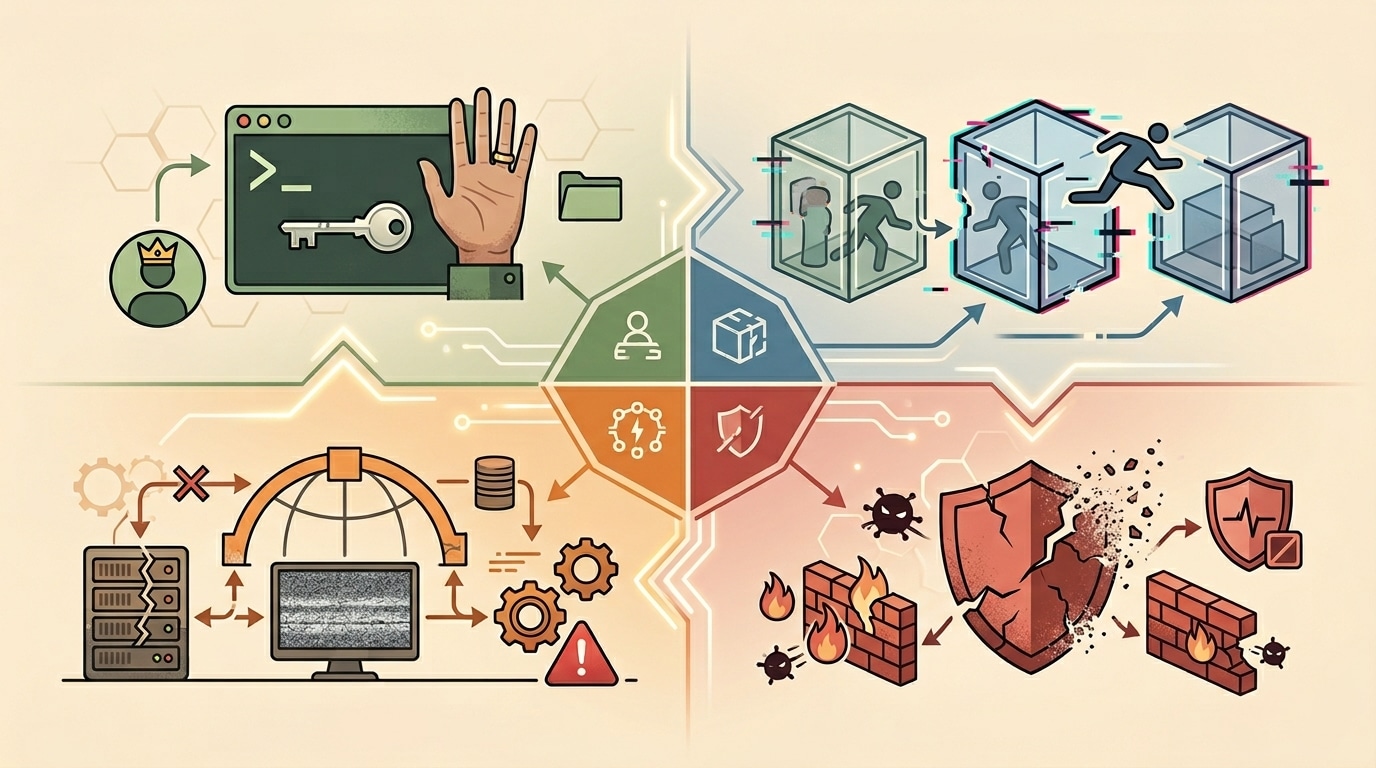

Leo thang đặc quyền

Người dùng cục bộ có thể tiến gần hơn tới quyền root nếu hệ thống chưa được vá.

Phá vỡ cô lập container

Những môi trường dựa vào AppArmor để tăng cường cô lập có thể bị suy yếu đáng kể.

Gây gián đoạn dịch vụ

Một số kịch bản có thể dẫn đến từ chối dịch vụ hoặc thậm chí kernel panic.

Mở rộng bề mặt tấn công

Khi lớp phòng thủ mặc định bị vượt qua, kẻ tấn công có nhiều không gian hơn để nối chuỗi khai thác.

Những hệ thống nào cần đặc biệt lưu ý?

Nếu bạn đang quản trị Linux trong môi trường doanh nghiệp, nhất là các hệ dùng AppArmor bật mặc định, đây là nhóm cần kiểm tra sớm. Mức độ đáng chú ý còn tăng lên nếu hệ thống đó đang chạy dịch vụ công khai, hạ tầng container hoặc các máy chủ đóng vai trò trọng yếu trong vận hành.

Điểm nguy hiểm của CrackArmor không nằm ở chỗ “mọi máy Linux đều lập tức bị chiếm root”, mà ở chỗ phạm vi ảnh hưởng có thể rất rộng vì AppArmor vốn là thành phần quen thuộc trên nhiều bản phân phối và được xem là lớp bảo vệ nền tảng.

Nếu bạn đang vận hành Ubuntu, Debian hoặc SUSE trong môi trường doanh nghiệp, nên xem CrackArmor là một việc cần rà soát chủ động, không phải chuyện “để khi rảnh mới vá”.

Tác động thực tế mà quản trị viên cần hiểu đúng

Điều quan trọng là không nên nhìn CrackArmor chỉ như một cảnh báo lý thuyết. Về mặt tác động, nhóm lỗi này cho thấy một người dùng cục bộ không đặc quyền có thể tìm cách vượt qua ranh giới mà AppArmor đáng lẽ phải áp đặt. Một khi lớp ranh giới đó bị suy yếu, các kịch bản như chiếm quyền root, vô hiệu một số ràng buộc trên dịch vụ hoặc phá cơ chế cô lập sẽ trở nên khả thi hơn nhiều.

Với môi trường container và namespace, đây là điểm đặc biệt nhạy cảm vì AppArmor thường được xem là một phần của mô hình phòng thủ nhiều lớp. Nếu lớp này thất bại âm thầm, đội vận hành có thể tưởng rằng hệ thống vẫn đang được cô lập đúng mức trong khi thực tế bề mặt tấn công đã mở rộng hơn đáng kể.

Điểm đáng chú ý: lỗ hổng đã tồn tại rất lâu

Một trong những điều làm CrackArmor trở nên đáng lo là các vấn đề này không phải mới xuất hiện vài tuần. Theo phía nghiên cứu, chuỗi lỗi đã tồn tại từ các kernel Linux bắt đầu từ nhánh 4.11, tức là đã âm thầm hiện diện trong thực tế nhiều năm trước khi bị công bố.

Điều này nhắc lại một bài học quen thuộc trong bảo mật hệ thống: việc một cơ chế bảo vệ đã tồn tại lâu và được dùng rộng rãi không có nghĩa là nó miễn nhiễm với lỗi nghiêm trọng. Ngược lại, chính vì được tin cậy quá nhiều nên khi lỗi bị phát hiện, tác động lại càng lớn.

Điểm nguy hiểm của những lỗi kiểu này là chúng có thể âm thầm tồn tại trong hạ tầng đang vận hành bình thường suốt thời gian dài, đến khi bị công bố thì phạm vi rà soát và vá lỗi trở nên rất rộng.

Quản trị viên Linux nên làm gì ngay bây giờ?

Hướng xử lý đúng với CrackArmor không phải là hoảng loạn, mà là phản ứng có thứ tự. Điều cần làm trước tiên là xác định hệ thống nào đang dùng AppArmor và kiểm tra xem nhà cung cấp hệ điều hành của bạn đã phát hành bản vá hay advisory liên quan chưa. Sau đó mới đến bước ưu tiên triển khai vá cho các máy chủ quan trọng và các hệ thống có bề mặt tiếp xúc lớn hơn.

- Kiểm kê hệ thống có bật AppArmor: nhất là Ubuntu, Debian, SUSE và các máy chủ Linux doanh nghiệp đang chạy dịch vụ trọng yếu.

- Theo dõi advisory từ nhà cung cấp distro: đừng chỉ chờ CVE mà bỏ qua thông báo vá chính thức.

- Cập nhật kernel và bản vá liên quan càng sớm càng tốt: ưu tiên máy public-facing, máy đa người dùng và máy chạy container.

- Giám sát các thay đổi bất thường liên quan đến AppArmor: vì đây có thể là tín hiệu khai thác hoặc thao túng profile trái phép.

- Rà lại giả định bảo mật mặc định: đừng mặc định rằng “bật AppArmor là đã đủ an toàn” nếu hệ thống chưa được cập nhật.

Có nên chờ đủ mã CVE rồi mới xử lý?

Không nên. Đây là một trong những điểm rất dễ khiến đội vận hành chậm phản ứng. Trong thực tế, việc chưa có đủ mã CVE ngay lập tức không làm mức độ rủi ro giảm đi. Với những lỗi ở upstream kernel hoặc các thành phần lõi, quy trình gán mã có thể đến sau khi bản vá ổn định hơn.

Điều quản trị viên nên quan tâm là advisory kỹ thuật, phạm vi ảnh hưởng thực tế và khuyến nghị vá từ nguồn chính thức. Nếu advisory đã đủ rõ và nhà cung cấp bắt đầu phát hành cập nhật, đó là tín hiệu để hành động, không phải để trì hoãn.

Nói ngắn gọn: chưa có đủ CVE không có nghĩa là chưa cần phản ứng. Với các lỗi ở lớp kernel hoặc cơ chế bảo vệ nền tảng, vá sớm mới là điều quan trọng nhất.

Sai lầm phổ biến khi nhìn nhận những lỗ hổng kiểu này

- Cho rằng AppArmor bật mặc định là đủ an toàn: lớp bảo vệ mạnh vẫn có thể bị lỗi nếu phần triển khai có vấn đề.

- Chờ đủ CVE rồi mới vá: đây là cách dễ làm chậm phản ứng không cần thiết.

- Xem đây là lỗi xa vời vì cần local access: trong môi trường nhiều người dùng, container hoặc máy chủ trung gian, local foothold không phải điều hiếm.

- Chỉ tập trung vá mà không giám sát hậu khai thác: nếu có dấu hiệu profile bị thay đổi bất thường, bạn cần coi đó là tín hiệu nghiêm túc.

- Không ưu tiên hệ thống public-facing: các máy tiếp xúc Internet hoặc đóng vai trò trọng yếu luôn nên được xếp đầu danh sách xử lý.

Checklist ngắn để xử lý nhanh

Kiểm kê máy Linux có AppArmor, theo dõi advisory từ distro, ưu tiên vá kernel sớm cho các hệ public-facing và môi trường container, giám sát thay đổi bất thường liên quan đến AppArmor, và đừng để việc thiếu đủ toàn bộ CVE làm chậm nhịp phản ứng của đội vận hành.

FAQ ngắn

CrackArmor có phải là một lỗ hổng đơn lẻ không?

Không. Đây là tên gọi chung cho một nhóm lỗ hổng liên quan đến AppArmor.

Hệ thống nào nên kiểm tra sớm nhất?

Các máy Linux doanh nghiệp dùng AppArmor, đặc biệt là Ubuntu, Debian, SUSE, máy public-facing và môi trường container.

Nếu chưa thấy đủ toàn bộ mã CVE thì có cần hành động chưa?

Có. Với advisory kiểu này, điều quan trọng hơn là vá theo khuyến nghị của nhà cung cấp và nguồn nghiên cứu chính thức.

CrackArmor chỉ ảnh hưởng đến bảo mật người dùng thông thường hay còn gì nữa?

Nó còn có thể tác động đến cô lập container, tính sẵn sàng dịch vụ và độ tin cậy của lớp bảo vệ AppArmor trên hệ thống.

Kết luận ngắn

CrackArmor là lời nhắc rất rõ rằng trong bảo mật Linux, những gì được xem là lớp phòng thủ mặc định vẫn có thể trở thành điểm yếu nghiêm trọng nếu phần triển khai bên dưới có lỗi. Với quản trị viên hệ thống, việc quan trọng nhất lúc này không phải là bàn xem lỗi có “quá nguy hiểm” hay không, mà là kiểm kê, cập nhật và giám sát đúng trọng tâm. Nếu hệ thống của bạn đang dựa vào AppArmor như một lớp bảo vệ nền tảng, hãy coi CrackArmor là một cảnh báo vận hành thực sự cần xử lý sớm.