Hướng dẫn thiết lập NextDNS theo cách hiểu đúng bản chất: chặn quảng cáo, tracker và miền độc hại mà không tự làm rối hệ thống

NextDNS không chỉ là chuyện thay DNS để đỡ quảng cáo. Về mặt kỹ thuật, nó là một lớp chính sách nằm trước nhiều kết nối của thiết bị. Chọn đúng cách triển khai sẽ quyết định bạn có được lọc ổn định, đúng profile và đi theo thiết bị mọi nơi hay không.

Điểm làm nhiều người cấu hình NextDNS xong mà vẫn thấy lấn cấn nằm ở chỗ họ đang nhìn nó như một mẹo vặt, không phải một lớp hạ tầng. Khi nhìn như mẹo, người ta chỉ hỏi “điền DNS nào vào đâu”. Khi nhìn như hạ tầng, câu hỏi sẽ đổi thành “tôi muốn lớp lọc này bám vào mạng, vào thiết bị hay vào chính profile DNS được mã hóa của mình”.

Khác biệt giữa hai cách nhìn đó rất lớn. Nó quyết định việc cùng một dịch vụ nhưng có người thấy chạy cực mượt, còn người khác lại gặp cảnh router vẫn có mạng nhưng log không vào đúng cấu hình, ra khỏi nhà là mất tác dụng, hoặc chặn quá mạnh làm hỏng ứng dụng mà không hiểu vì sao.

Tóm tắt nhanh

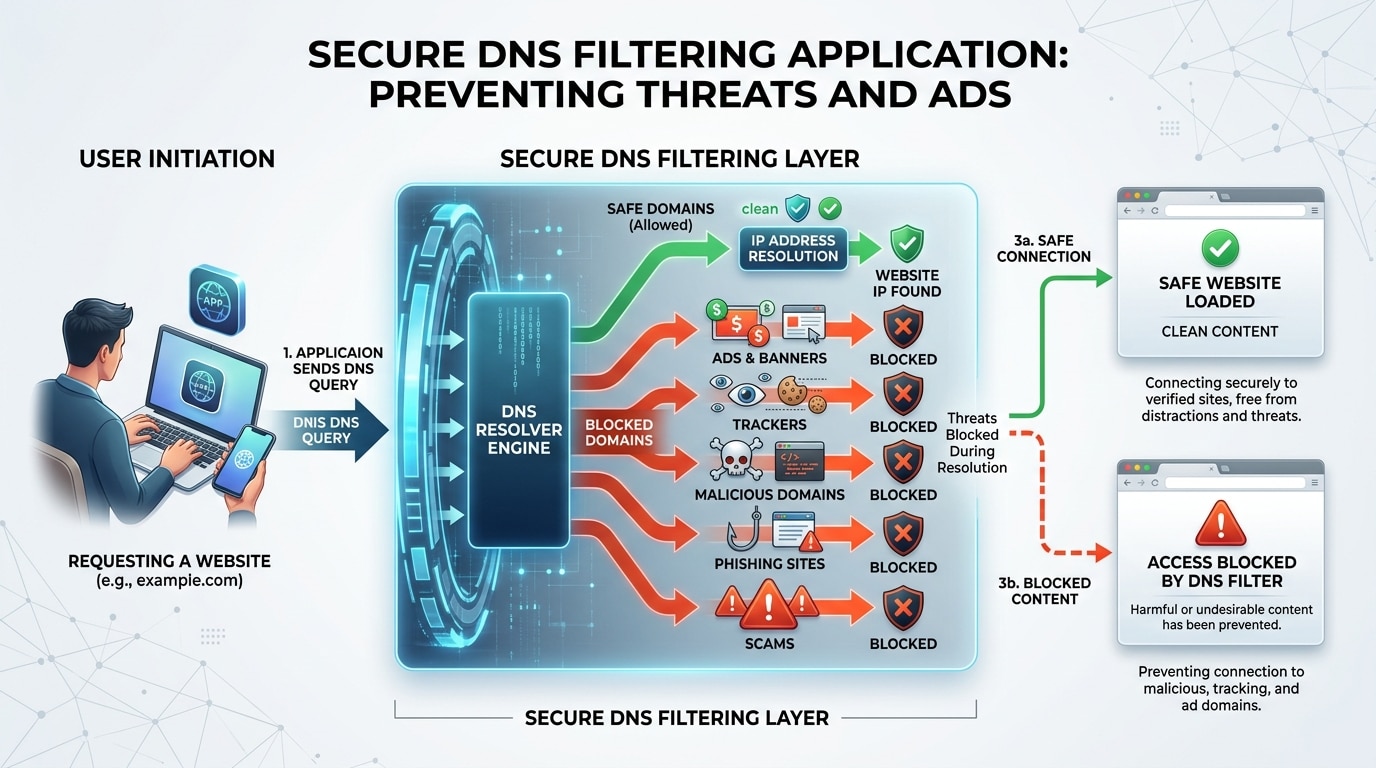

NextDNS là một lớp lọc ở tầng DNS. Nó có thể chặn truy vấn tới miền quảng cáo, tracker, miền độc hại và áp chính sách nội dung trước khi trình duyệt hoặc ứng dụng kịp thiết lập kết nối đầy đủ.

- Nếu muốn phủ toàn bộ mạng nhà, cấu hình ở router là cách rộng nhất.

- Nếu muốn chính sách đi theo thiết bị khi dùng 4G, Wi-Fi công cộng hoặc mạng công ty, nên cấu hình trực tiếp trên máy đó.

- Kiểu dùng DNS mã hóa như DoH hoặc DoT thường gọn hơn kiểu IPv4 cơ bản vì không phải phụ thuộc vào Linked IP.

- NextDNS rất mạnh ở lớp DNS, nhưng không thay thế được MDM, endpoint security hay quyền kiểm soát hệ điều hành.

NextDNS thực sự chặn cái gì, và chặn ở đâu?

Muốn hiểu NextDNS cho đúng, cần bắt đầu từ vị trí của DNS trong chuỗi truy cập. Trước khi một ứng dụng kết nối tới máy chủ đích, nó thường phải hỏi DNS xem tên miền đó trỏ về IP nào. NextDNS chen vào đúng mắt xích này. Nếu một tên miền nằm trong danh sách bị chặn hoặc khớp với chính sách bảo mật của bạn, truy vấn DNS sẽ bị từ chối, trả về kết quả đã bị rewrite hoặc bị xử lý theo chính sách đã đặt trước.

Điều này rất khác với một ad blocker nằm trong trình duyệt. Ad blocker ở trình duyệt tác động sau khi trang đã được tải ở một mức nào đó. Còn DNS filtering chặn ngay từ bước phân giải tên miền. Vì vậy nó có thể tác động không chỉ tới web mà còn tới nhiều ứng dụng nền, smart TV, IoT và các thiết bị vốn chẳng có chỗ nào để cài extension chặn quảng cáo.

Điểm mấu chốt: NextDNS không nhìn thấy toàn bộ nội dung gói tin như một firewall cấp thấp, nhưng nó lại chặn rất sớm ở tầng tên miền. Chính điều đó làm nó nhẹ, đa nền tảng và hiệu quả trong nhiều tình huống đời thực.

Nhiều người nghĩ “lọc DNS” chỉ là chặn quảng cáo đơn giản. Thực tế, giá trị kỹ thuật lớn hơn nằm ở việc nó tạo ra một điểm kiểm soát tập trung cho malware domains, phishing, trackers, parental control và thậm chí cả những tên miền mới đăng ký có hành vi đáng ngờ. Khi dùng đúng, nó giống một cổng kiểm soát truy vấn hơn là một tiện ích trang trí cho mạng.

Sai ở đâu là sai từ gốc: router-level và device-level không phải hai cách “na ná nhau”

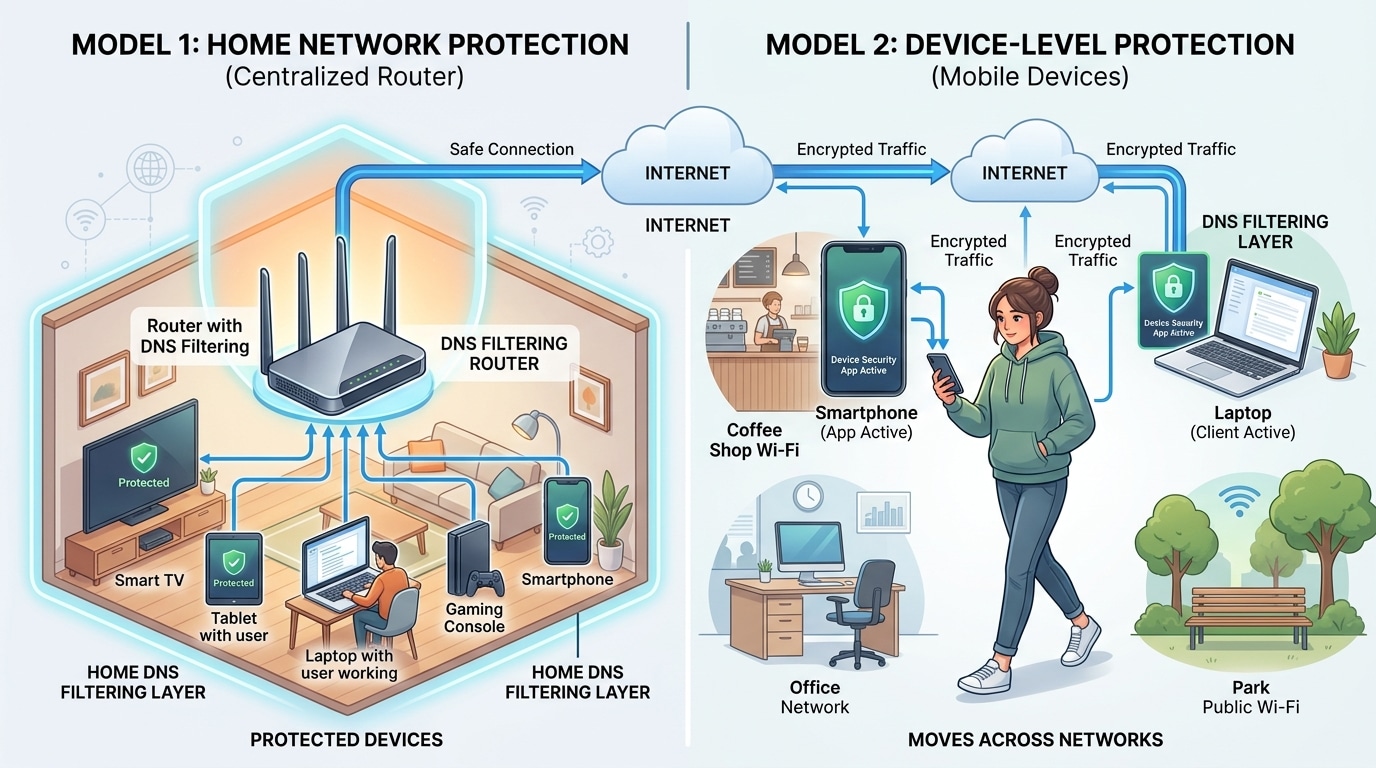

Đây là chỗ người mới hay nhầm nhất. Cấu hình ở router và cấu hình trực tiếp trên thiết bị đều có thể đưa truy vấn qua NextDNS, nhưng hai cách này phục vụ hai mục tiêu khác nhau.

Router-level phù hợp khi bạn muốn toàn bộ thiết bị trong cùng một mạng nội bộ đi qua chung một lớp lọc. Nó đặc biệt hợp cho nhà có nhiều thiết bị thụ động như TV, máy chơi game, loa thông minh hoặc thiết bị của trẻ em. Ưu điểm là quản lý tập trung. Nhược điểm là lớp lọc đó chỉ bám vào mạng ấy. Khi điện thoại ra khỏi Wi-Fi nhà, chính sách ở router không còn đi theo nữa.

Device-level thì ngược lại. Bạn gắn cấu hình trực tiếp vào iPhone, iPad, Android, máy tính hay profile hệ điều hành. Lúc này lớp DNS filtering bám theo chính thiết bị, không phụ thuộc router nhà bạn. Đó là lý do cùng là NextDNS nhưng trải nghiệm “bảo vệ ở mọi nơi” chỉ có được khi cấu hình nằm trên thiết bị hoặc trong một kênh DNS mã hóa mà thiết bị tự duy trì.

Cách chọn cho đúng: nếu mục tiêu là kiểm soát một ngôi nhà, bắt đầu từ router. Nếu mục tiêu là giữ quyền riêng tư và lọc DNS cho một chiếc điện thoại hay laptop đi khắp nơi, ưu tiên device-level.

Khoảnh khắc nhiều người vỡ ra là ở đây: bạn không chọn giữa hai nơi nhập cấu hình. Bạn đang chọn giữa hai phạm vi bảo vệ khác nhau. Một cái bám vào mạng. Một cái bám vào thiết bị.

Vì sao Linked IP tồn tại, và vì sao nó khiến nhiều cấu hình tưởng đúng mà vẫn chạy lệch?

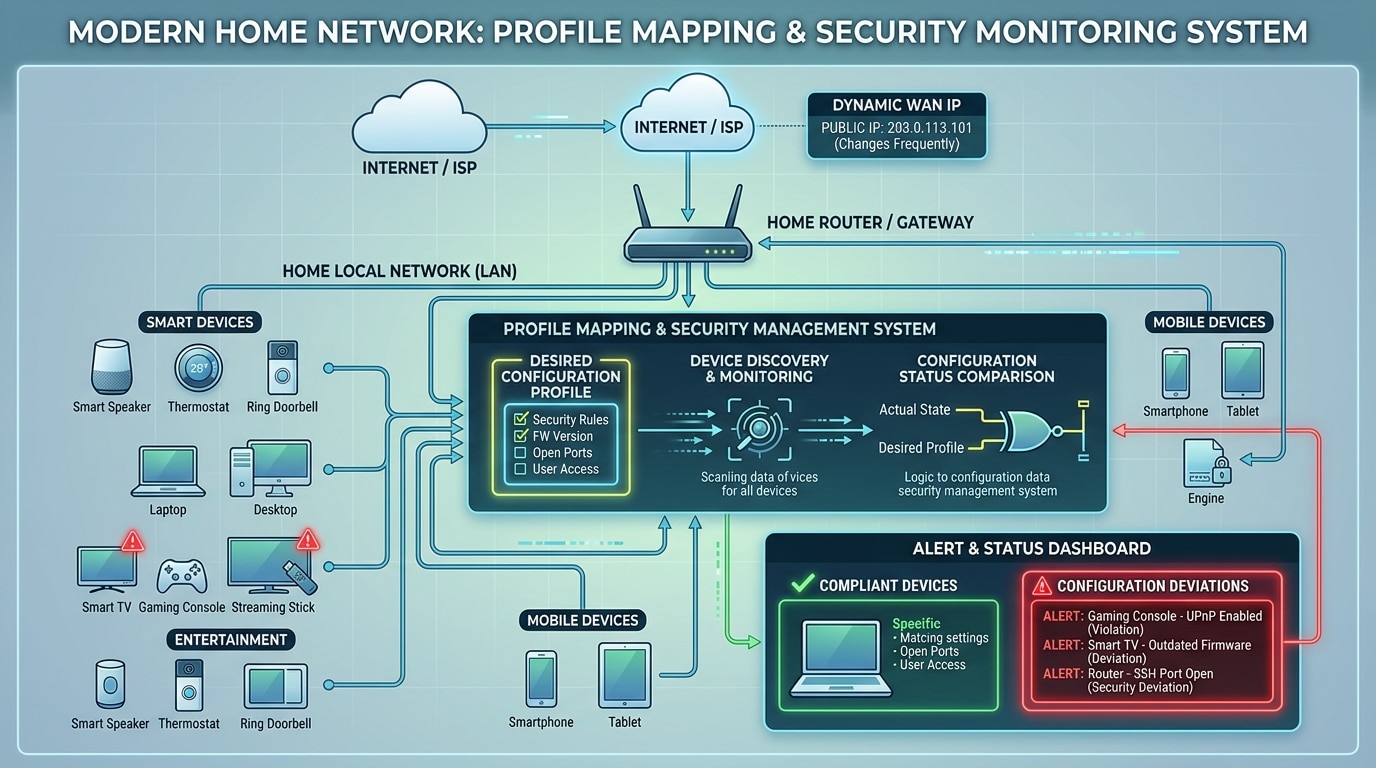

Khi bạn dùng kiểu DNS IPv4 truyền thống trên router hoặc thiết bị không gửi kèm định danh cấu hình trong truy vấn, NextDNS phải có cách biết yêu cầu đó thuộc về profile nào. Lúc này nó dựa vào IP công cộng của mạng. Bạn nói với hệ thống rằng: nếu truy vấn tới từ IP WAN này, hãy áp profile cấu hình tương ứng. Đó chính là bản chất của Linked IP.

Nghe thì đơn giản, nhưng đây là điểm phát sinh nhiều sự cố âm thầm. Nếu IP WAN của bạn thay đổi, nếu ISP dùng CGNAT, nếu mạng có nhiều tuyến ra ngoài, hoặc nếu router cập nhật không đều, truy vấn vẫn có thể đi tới NextDNS nhưng không còn map đúng vào profile mong muốn. Hệ quả là người dùng vẫn có Internet, nhưng dashboard báo không đúng cấu hình, log hiển thị sai, hoặc chính sách chặn không khớp với những gì đã thiết lập.

Hiểu lầm phổ biến: có mạng không có nghĩa là cấu hình vẫn đang hoạt động đúng. Trong thế giới DNS filtering, trạng thái “vẫn vào web được” là điều kiện quá yếu để kết luận mọi thứ đang đúng.

Đây là lý do kiểu IPv4 cơ bản tuy rất tương thích, nhưng không phải lúc nào cũng là lựa chọn tối ưu. Nó tiện vì gần như router nào cũng nhập được hai địa chỉ DNS. Nhưng chính sự tiện đó lại đi kèm một cơ chế nhận diện mong manh hơn so với DoH hoặc DoT, nơi cấu hình có thể được gắn trực tiếp bằng hostname hoặc endpoint thay vì dựa vào IP nguồn của cả mạng.

DoH, DoT và IPv4 thường: khác nhau ở đâu ngoài chuyện “có mã hóa”?

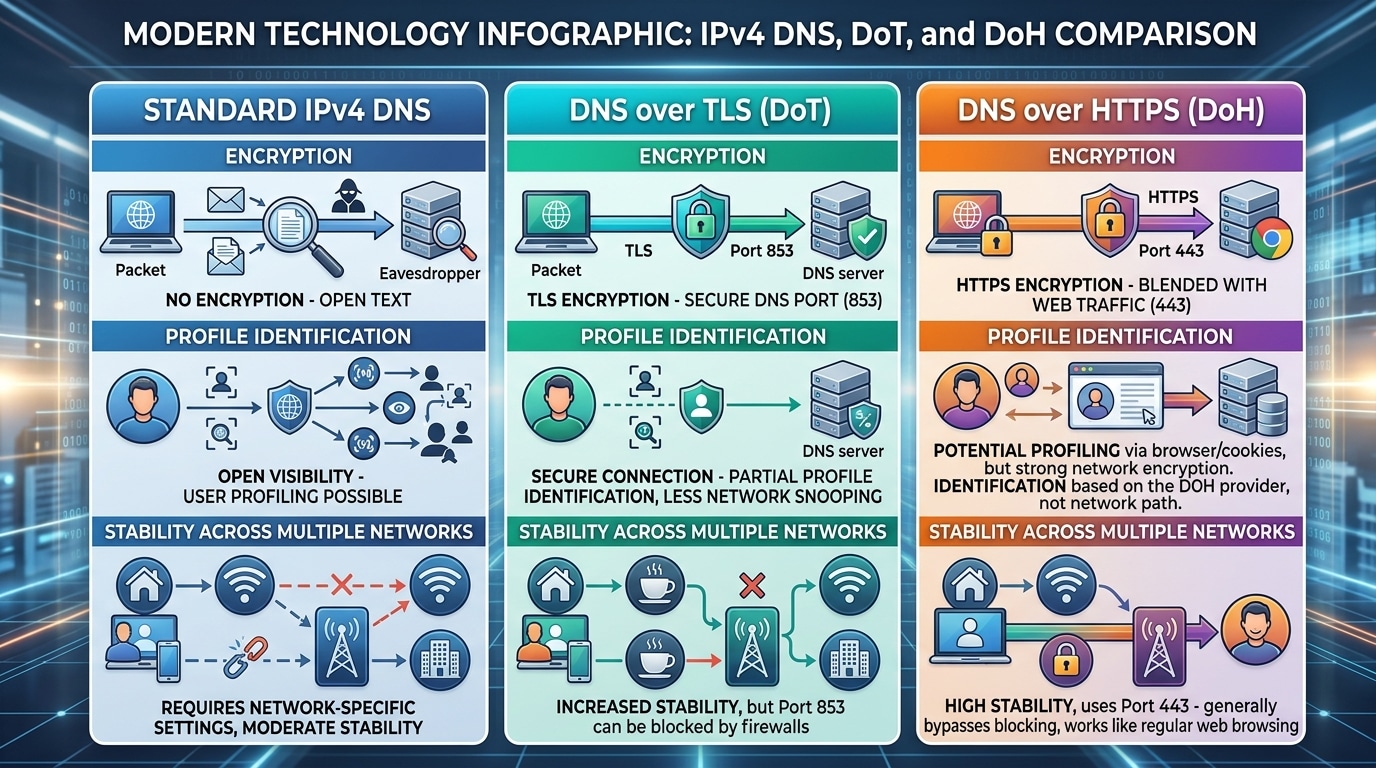

Nhiều người dừng lại ở câu “DoH và DoT được mã hóa, còn IPv4 thường thì không”. Đúng, nhưng chưa đủ. Về mặt vận hành, khác biệt quan trọng hơn là cách những giao thức này mang theo thông tin cấu hình và cách chúng đi qua các môi trường mạng khác nhau.

Với IPv4 thường, bạn đổi DNS resolver của router hoặc thiết bị sang các IP được cấp cho cấu hình của mình. Đây là cách tương thích cao nhất, nhưng không có mã hóa và thường cần Linked IP để biết truy vấn đó thuộc profile nào. Nó hợp khi bạn cần thứ gì đó đơn giản, chạy trên thiết bị cũ hoặc router không hỗ trợ gì hơn.

Với DoT và DoH, truy vấn DNS được đặt trong một kênh TLS. Điều này không chỉ che bớt nội dung DNS khỏi việc bị quan sát dễ dàng trên đường truyền, mà còn cho phép NextDNS nhận diện cấu hình trực tiếp qua hostname hoặc endpoint. Kết quả là bạn bỏ được phụ thuộc vào Linked IP trong nhiều trường hợp, đồng thời có được trải nghiệm ổn định hơn khi thiết bị di chuyển giữa nhiều mạng.

Nói ngắn gọn: mã hóa chỉ là một nửa câu chuyện. Nửa còn lại là DoH và DoT giúp việc gắn profile vào truy vấn trở nên sạch và bền hơn về mặt kiến trúc.

Khi hiểu chỗ này, bạn sẽ không còn nhìn DoH hay DoT như “phiên bản fancy” của DNS thường. Chúng là cách triển khai hợp lý hơn cho nhiều thiết bị hiện đại, đặc biệt khi bạn muốn chính sách lọc đi theo máy thay vì buộc cả mạng phải chứng minh mình là ai.

Thiết lập đúng chưa chưa nằm ở bước nhập cấu hình, mà ở bước xác minh đường đi DNS

Rất nhiều lỗi với NextDNS không xuất hiện ở bước nhập địa chỉ. Chúng xuất hiện sau đó, khi hệ điều hành vẫn còn cache, khi ứng dụng dùng DoH riêng, khi trình duyệt có Secure DNS của chính nó, hoặc khi router phát DNS này nhưng client lại chọn DNS khác qua IPv6, VPN hay profile mạng riêng.

Muốn cấu hình sạch, bạn phải kiểm tra ít nhất ba việc. Một là truy vấn hiện tại có thật sự đi qua NextDNS hay không. Hai là nó có đi vào đúng profile mong muốn hay không. Ba là những ứng dụng quan trọng có đang dùng tuyến DNS riêng để đi vòng qua lớp lọc đó hay không.

Đây là điểm mà nhiều người nghĩ “tôi đã nhập đúng rồi” nhưng thực tế lại chưa xong. DNS là lớp nền, nên nó bị ảnh hưởng bởi cache, thứ tự ưu tiên interface, cấu hình VPN, chính sách Secure DNS của browser và cả IPv6. Nếu không xác minh đường đi, bạn chỉ mới hoàn thành thao tác chứ chưa hoàn thành cấu hình.

Cách làm thực dụng: sau mỗi thay đổi, hãy kiểm tra trạng thái phân giải DNS, so sánh log trong dashboard với thiết bị đang thử nghiệm và tạm loại bỏ những lớp có thể tranh quyền resolver như browser DoH, VPN hay profile cũ còn sót lại.

Phần khó nhất không phải cài đặt, mà là chọn mức lọc đủ mạnh nhưng không phá trải nghiệm

Sau khi kết nối đúng profile, lúc đó bài toán kỹ thuật chuyển từ “đưa DNS đi đúng đường” sang “thiết kế chính sách”. Đây là nơi NextDNS mạnh thật sự: allowlist, denylist, blocklists, SafeSearch, YouTube Restricted Mode, chặn bypass và nhiều nhóm kiểm soát khác.

Nhưng cũng chính ở đây nhiều người tự làm mình mệt. Chặn quá mạnh có thể làm ứng dụng đăng nhập lỗi, ảnh không tải, deep link không mở hoặc dịch vụ bên thứ ba mất tín hiệu theo cách rất khó đoán. Chặn quá nhẹ thì lại không tạo ra khác biệt đủ lớn so với DNS thông thường.

Giải pháp không nằm ở việc bật tất cả. Nó nằm ở việc hiểu hệ sinh thái của mình. Một gia đình có trẻ nhỏ, một người dùng ưu tiên quyền riêng tư, một máy làm việc doanh nghiệp và một mạng IoT không nên dùng cùng một profile y hệt nhau. DNS filtering hiệu quả là DNS filtering có chủ đích.

Điểm hay thật sự của NextDNS: nó cho bạn một mặt phẳng kiểm soát đủ tinh để chia profile theo người dùng, loại thiết bị hoặc bối cảnh mạng, thay vì dồn tất cả vào một bộ lọc duy nhất.

Những giới hạn cần hiểu trước để không kỳ vọng sai

NextDNS mạnh ở lớp DNS, nhưng lớp DNS không phải là toàn bộ thiết bị. Nếu một ứng dụng dùng hardcoded resolver, nếu người dùng đổi lại DNS ở hệ điều hành, nếu trình duyệt bật DoH riêng ngoài chính sách của bạn, hoặc nếu thiết bị đã có quyền quản trị đủ sâu, thì lớp lọc DNS có thể bị làm yếu hoặc bị bỏ qua.

Nhiều người nghĩ bật “block bypass methods” là xong. Thực tế, đó là một lớp hỗ trợ rất hữu ích, nhưng nó không thể biến một môi trường mà người dùng có toàn quyền hệ thống thành môi trường không thể lách. Đây là giới hạn mang tính kiến trúc, không phải lỗi riêng của NextDNS.

Điều nên nhớ: DNS filtering là lớp giảm bề mặt truy cập và chặn sớm. Nó không phải MDM, không phải parental control tuyệt đối, và cũng không phải EDR cho endpoint.

Khoảnh khắc rõ nhất ở đây là: NextDNS tốt nhất khi được đặt đúng vai. Nó là lớp kiểm soát DNS cực kỳ hiệu quả, nhẹ và linh hoạt. Nhưng muốn kiểm soát chặt một thiết bị hoặc một người dùng có quyền cao, bạn vẫn cần các lớp khác ở hệ điều hành, tài khoản, VPN, MDM hoặc chính thiết bị mạng.

Kết luận ngắn

Thiết lập NextDNS đúng không phải là chuyện nhập vài dòng DNS. Nó là việc chọn đúng nơi đặt lớp lọc, hiểu cách profile được nhận diện và xác minh rằng đường đi DNS thực tế khớp với ý định của mình.

Nếu muốn một cấu hình bền và ít lỗi vặt, hãy bỏ cách nghĩ “đổi DNS cho có” và chuyển sang cách nghĩ “thiết kế một lớp chính sách DNS phù hợp với từng mạng và từng thiết bị”. Khi nhìn như vậy, NextDNS mới phát huy hết giá trị của nó.

FAQ ngắn

Nên bắt đầu bằng router hay thiết bị?

Nếu muốn phủ toàn bộ mạng gia đình, hãy bắt đầu ở router. Nếu muốn chính sách đi cùng điện thoại hoặc laptop ở mọi nơi, hãy cấu hình trực tiếp trên thiết bị đó.

Linked IP có phải lỗi thiết kế không?

Không. Nó là cách gắn profile với truy vấn khi bạn dùng kiểu DNS IPv4 truyền thống không gửi kèm định danh cấu hình. Vấn đề của nó nằm ở độ ổn định khi IP WAN thay đổi hoặc mạng có kiến trúc phức tạp hơn.

DoH hoặc DoT có luôn tốt hơn IPv4 thường không?

Trong nhiều trường hợp hiện đại, có. Nhưng vẫn cần xem thiết bị hoặc router có hỗ trợ tốt hay không. Tính tương thích rộng nhất vẫn thường thuộc về IPv4 thường.

NextDNS có thay thế hoàn toàn ad blocker và parental control khác không?

Không. Nó là lớp DNS rất mạnh, nhưng không thể thay thế toàn bộ các lớp kiểm soát ở trình duyệt, hệ điều hành hoặc quản trị thiết bị.