Ý nghĩa các file chứng chỉ SSL: hiểu đúng certificate chain để cài không lỗi và không nhầm vai trò từng file

Điều làm nhiều người rối khi cài SSL không phải là HTTPS khó, mà là họ đang nhìn file theo tên thay vì nhìn chúng theo vị trí trong chuỗi tin cậy. Chỉ khi hiểu chain hoạt động ra sao, bạn mới biết file nào dùng để cài, file nào dùng để nối trust, file nào không nên gửi từ server xuống client.

Rất nhiều lỗi SSL bắt đầu từ một ngộ nhận khá đơn giản: thấy tất cả đều là file .crt thì tưởng chúng có vai trò tương đương nhau. Nhưng trong TLS, đuôi file gần như không nói lên bản chất. Hai file cùng là .crt có thể lần lượt là chứng chỉ cho tên miền, intermediate CA, root CA hoặc bản cross-sign phục vụ tương thích với hệ thống cũ.

Đó là lý do nhiều người cài đúng certificate của domain nhưng site vẫn báo chain error, hoặc paste đủ mọi file vào CABUNDLE mà không hiểu vì sao trình duyệt cũ, ứng dụng di động hay một số dịch vụ kiểm tra SSL vẫn phàn nàn. Vấn đề không nằm ở việc thiếu file một cách ngẫu nhiên. Vấn đề nằm ở việc bạn chưa ghép đúng mắt xích trong chain.

Tóm tắt nhanh

Muốn hiểu một bộ file SSL, hãy bỏ cách nhìn theo tên file và chuyển sang cách nhìn theo vai trò trong chuỗi tin cậy.

- my_domain.crt thường là chứng chỉ của chính website, còn gọi là leaf hoặc server certificate.

- Sectigo_RSA_Domain_Validation_Secure_Server_CA.crt thường là intermediate dùng để ký certificate của website.

- USERTrust_RSA_Certification_Authority.crt là một trust anchor ở tầng root hoặc điểm neo trust trong hệ sinh thái của CA.

- AAA_Certificate_Services.crt trong bối cảnh chain của Sectigo không phải “dịch vụ AAA mạng”, mà thường liên quan tới legacy root hoặc cross-sign để tăng tương thích cho hệ cũ.

- CABUNDLE thường là tập các intermediate cần gửi kèm để client nối được từ certificate của site lên tới root mà hệ điều hành đã tin tưởng.

Điểm gốc cần hiểu trước: đuôi file không quyết định vai trò của certificate

Nhiều người thấy một thư mục có bốn năm file .crt rồi cố đoán chức năng của chúng theo tên. Cách đó đôi khi đúng một phần, nhưng về mặt kỹ thuật lại không đáng tin. Với certificate, điều quyết định vai trò của nó là Subject, Issuer, mục đích sử dụng và vị trí của nó trong chain, chứ không phải việc nó mang đuôi .crt, .pem hay .cer.

Nói cách khác, một file đuôi .crt chỉ đơn giản là một certificate được lưu dưới một quy ước đặt tên quen thuộc. Nó có thể là leaf certificate của website, cũng có thể là intermediate hoặc root. Nếu chỉ nhìn tên file mà không nhìn chain, bạn rất dễ paste đúng sai lẫn lộn mà vẫn tưởng mình đã đủ bộ.

Điểm mấu chốt: khi làm việc với SSL, đừng hỏi “file .crt này là gì” theo nghĩa đuôi file. Hãy hỏi “certificate này đứng ở đâu trong chuỗi trust”. Câu trả lời mới thật sự có giá trị kỹ thuật.

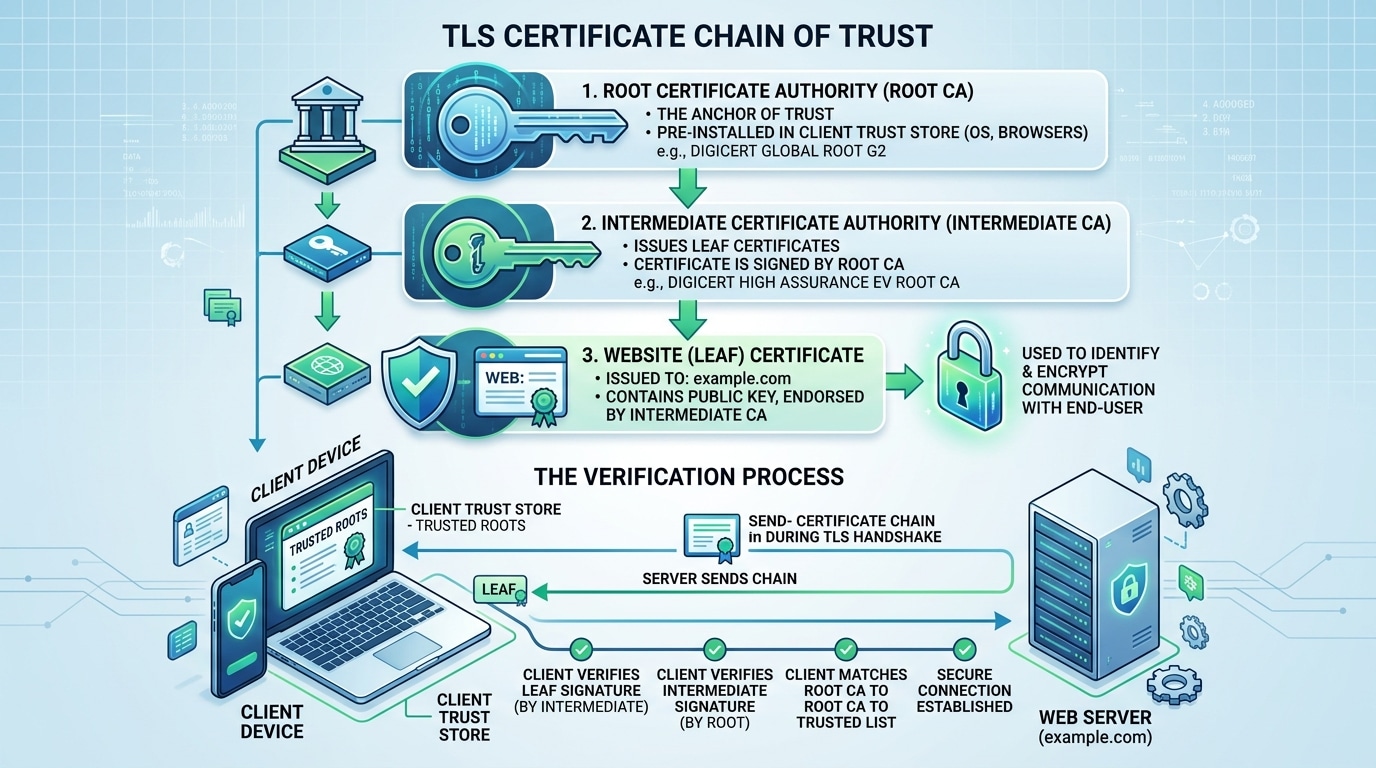

Certificate chain thực chất hoạt động như thế nào?

Một phiên TLS không được tin cậy chỉ vì website tự đưa ra một certificate và tự nhận mình hợp lệ. Trình duyệt hoặc client phải lần theo một chuỗi xác minh. Chuỗi đó thường bắt đầu ở leaf certificate của website, đi lên intermediate certificate, rồi kết thúc ở một root certificate đã nằm sẵn trong trust store của hệ điều hành hoặc trình duyệt.

Leaf certificate là thứ đại diện trực tiếp cho tên miền của bạn. Intermediate là bên ký cho leaf. Root là trust anchor ở tầng cao nhất, được hệ thống tin tưởng sẵn. Nếu thiếu intermediate, client không dựng được đường nối trust đầy đủ. Nếu root không được trust trong trust store, chain cũng không hoàn tất.

Nhiều người nghĩ server chỉ cần cài certificate của domain là đủ vì trình duyệt “tự biết còn lại”. Nhưng thực tế, trình duyệt không có nghĩa vụ đoán trung gian nào bạn đang dùng nếu server không gửi phần chain cần thiết. Đây là lý do một website có thể mở bình thường trên máy này nhưng lỗi trên máy khác, hoặc pass ở trình duyệt hiện đại nhưng fail ở ứng dụng cũ hơn.

Hiểu ngắn gọn: server thường chịu trách nhiệm gửi leaf certificate và phần intermediate cần thiết. Root thường đã nằm phía client như một trust anchor nên không phải lúc nào cũng cần hoặc nên gửi từ server.

my_domain.crt là file quan trọng nhất, nhưng nó không thể đứng một mình

Trong bộ file SSL, file mang tên domain của bạn gần như luôn là leaf certificate. Đây là certificate gắn trực tiếp với tên miền hoặc SAN của site. Khi client truy cập HTTPS, chính certificate này là thứ được đưa ra đầu tiên để chứng minh rằng máy chủ đang phục vụ đúng danh tính được yêu cầu.

Nhưng leaf certificate không tự có uy tín. Nó chỉ được tin cậy khi chữ ký của nó khớp với một intermediate đã được công nhận, và intermediate đó lại nối tiếp được lên một root đã nằm trong trust store. Vì vậy, nói theo cách thực dụng: my_domain.crt là chứng chỉ của website, nhưng không phải toàn bộ câu chuyện của trust.

Đây là chỗ nhiều người nghĩ mình đã có “SSL cho domain” thì chỉ cần nạp file đó vào server là xong. Thực tế, file này mới chỉ là mắt xích dưới cùng trong một chain dài hơn. Nếu thiếu phần còn lại, bạn có encryption nhưng chưa chắc có trust hoàn chỉnh trên mọi client.

Intermediate certificate mới là mắt xích hay bị quên nhất

File như Sectigo_RSA_Domain_Validation_Secure_Server_CA.crt thường là intermediate CA. Đây là certificate dùng để ký cho certificate của website. Nó không đại diện cho domain của bạn, mà đại diện cho “người bảo lãnh trực tiếp” cho certificate đó.

Về mặt vận hành, intermediate là nơi phần lớn lỗi chain xuất hiện. Nếu server không gửi intermediate đúng hoặc gửi sai thứ tự, client có thể không xây được đường xác minh từ leaf lên root. Kết quả thường là các lỗi kiểu unable to get local issuer certificate, incomplete chain, hoặc những cảnh báo tin cậy rất khó chịu dù certificate của domain vẫn còn hạn.

Sai lầm phổ biến: nhiều người có thói quen gom hết mọi file CA mình có rồi dán vào bundle. Nhưng chain không phải càng nhiều file càng tốt. Nó phải đúng certificate, đúng thứ tự và phải tạo thành một đường đi liên tục từ leaf lên trust anchor.

Khoảnh khắc dễ “vỡ ra” nhất là chỗ này: phần certificate của domain thường không phải nguyên nhân làm trình duyệt than phiền. Thứ làm lỗi thường là intermediate bị thiếu, sai hoặc bị dựng chain không liên tục.

USERTrust và AAA Certificate Services: vì sao hai file này dễ bị hiểu sai nhất?

Đây là phần dễ nhầm nhất vì tên file khiến người đọc tưởng chúng là hai dịch vụ hoặc hai chức năng tách biệt. Thực ra, trong hệ sinh thái certificate của Sectigo, USERTrust RSA Certification Authority là một trust anchor quan trọng ở tầng root. Còn AAA Certificate Services thường xuất hiện trong bối cảnh legacy root hoặc cross-sign để tăng khả năng tương thích với các nền tảng cũ hơn.

Nói cách khác, khi bạn thấy AAA Certificate Services trong chain của Sectigo, đừng liên tưởng nó với mô hình Authentication, Authorization, Accounting trong vận hành mạng. Trong ngữ cảnh certificate chain công cộng, đó thường là tên của một root CA cũ hoặc một mắt xích cross-sign được dùng để kéo dài backward compatibility.

Điểm này rất quan trọng vì nếu hiểu sai bản chất của file, bạn sẽ hiểu sai luôn lý do nó tồn tại. Nó không có mặt ở đó để bảo vệ một “dịch vụ AAA” nội bộ nào của server. Nó có mặt để phục vụ đường đi trust trên những hệ thống không còn mới.

Điểm kỹ thuật đáng nhớ: sự hiện diện của một file root hay cross-signed root không có nghĩa là bạn luôn phải gửi nó từ server. Nó cho biết CA đang tối ưu chain thế nào cho tương thích, chứ không tự động quyết định cách bạn cấu hình bundle trên web server.

CABUNDLE là gì, và tại sao nó không nên bị hiểu là “paste hết mọi thứ vào”?

Trong cPanel, WHM, DirectAdmin hoặc nhiều panel khác, trường CABUNDLE tồn tại để bạn cung cấp phần chain mà server cần gửi kèm cùng leaf certificate. Về bản chất, đây thường là nơi bạn đặt các intermediate certificate theo đúng thứ tự cần thiết để client nối được trust path.

Nhiều người có thói quen lấy hết mọi file CA tải về rồi ghép lại thành một file lớn. Cách này đôi khi trông như đã “đủ bộ”, nhưng về kỹ thuật lại không chuẩn. Điều quan trọng không phải là số lượng file, mà là bundle đó có dựng được một chain liên tục và hợp lệ từ leaf certificate của website lên tới root mà client đã trust hay không.

Trong nhiều triển khai web công cộng, điều server cần gửi thực chất là leaf + intermediate chain. Root thường nằm sẵn ở phía client. Vì vậy, CABUNDLE hay chain file trong thực tế thường xoay quanh intermediate nhiều hơn là chuyện “nhét cả root vào cho chắc”.

Góc nhìn thực chiến: CABUNDLE không phải kho lưu trữ certificate. Nó là phần mở rộng bắt buộc để certificate của website có thể được xác minh trọn vẹn bởi client.

Nhìn sâu hơn một lớp: file nào server cần, file nào phải giữ kín?

Khi cài SSL, bạn đang làm việc với ít nhất ba nhóm vật liệu khác nhau: certificate của website, chain của CA và private key. Trong đó, certificate và chain có thể gửi ra ngoài trong quá trình handshake. Private key thì tuyệt đối không.

Đây là lý do một bộ SSL hoàn chỉnh trong thực tế không chỉ xoay quanh các file .crt. Nếu bạn chỉ lo gom các certificate mà quên private key, SSL sẽ không khởi động được. Ngược lại, nếu bạn để private key bị lộ, thì dù certificate còn hạn và chain có chuẩn đến đâu, toàn bộ danh tính TLS của bạn cũng coi như đã bị phá vỡ.

Nhiều người hỏi “file nào quan trọng nhất”. Câu trả lời đúng hơn là: chúng quan trọng theo vai trò khác nhau. Leaf certificate xác định bạn là ai. Intermediate giúp người khác tin bạn. Root neo trust vào hệ thống. Private key chứng minh bạn thực sự sở hữu danh tính đó.

Điểm không nên nhầm: certificate có thể công khai, private key thì không. Nếu bạn chia sẻ cả key cùng certificate khi gửi nhờ cài đặt, đó không còn là lỗi cấu hình nữa mà là lỗi vận hành bảo mật.

Những lỗi cài SSL rất hay gặp khi không hiểu vai trò từng file

Lỗi đầu tiên là cài đúng leaf nhưng thiếu intermediate. Đây là lỗi kinh điển khiến site mở được ở vài môi trường nhưng fail ở nơi khác. Lỗi thứ hai là ghép bundle sai thứ tự, làm chain bị đứt dù vẫn có đủ file. Lỗi thứ ba là trộn nhầm chain của certificate khác, nhất là khi một server từng cài nhiều SSL của nhiều CA khác nhau.

Một lỗi nữa ít được nhắc nhưng rất thực tế là dựa hoàn toàn vào tên file. Ví dụ cùng một CA có thể đổi tên, đổi hierarchy, phát hành chain mới hoặc cung cấp cross-signed path khác nhau theo từng giai đoạn tương thích. Nếu bạn nhìn file theo cảm tính, bạn sẽ khó phát hiện mình đang dùng chain cũ, chain dư hoặc chain không còn phù hợp với client mục tiêu.

Vấn đề không nằm ở việc SSL “phức tạp”. Vấn đề nằm ở chỗ TLS là một hệ thống trust có thứ tự. Một khi bạn bỏ qua thứ tự và vai trò, những thứ nhìn rất giống nhau trên file manager sẽ bắt đầu gây lỗi theo những cách rất khó đoán.

Kết luận ngắn

Khi nhận một bộ file SSL, câu hỏi đúng không phải là “file nào để dán vào đâu” theo kiểu máy móc. Câu hỏi đúng là “file này đang đứng ở vị trí nào trong chain, và server của tôi cần gửi phần nào để client dựng được trust path hoàn chỉnh”.

Một khi hiểu rõ leaf, intermediate, root, cross-sign và CABUNDLE, việc cài SSL sẽ bớt rất nhiều tính mò mẫm. Bạn không còn làm theo kiểu thử cho tới khi hết lỗi, mà chuyển sang cách cấu hình có chủ đích và đọc được logic đằng sau từng file.

FAQ ngắn

File .crt có phải luôn là certificate của domain không?

Không. Đuôi .crt chỉ cho biết đó là certificate theo cách đặt tên phổ biến. Nó có thể là leaf, intermediate hoặc root tùy certificate thực tế bên trong.

Vì sao cài my_domain.crt rồi mà vẫn báo lỗi chain?

Vì my_domain.crt thường chỉ là leaf certificate. Nếu intermediate không được server gửi đúng, client không thể nối trust path lên tới root đã được tin cậy.

CABUNDLE có phải luôn chứa cả root certificate không?

Không nên hiểu theo cách cứng như vậy. Trong nhiều triển khai web công cộng, phần server cần cung cấp chủ yếu là intermediate chain. Root thường đã nằm trong trust store của client.

AAA_Certificate_Services.crt có phải file cho dịch vụ AAA của hệ thống không?

Trong bối cảnh chain công cộng của Sectigo, thường không phải. Nó thường liên quan tới legacy root hoặc cross-sign để tăng tương thích với nền tảng cũ.