Lỗ hổng Smart Slider 3 cho phép đọc file tùy ý: Điều chủ site WordPress cần xử lý ngay

Một lỗi bảo mật nhìn qua có thể khiến nhiều người xem nhẹ, nhưng thực tế lại chạm đúng vào thứ nhạy cảm nhất của website: file cấu hình và thông tin truy cập hệ thống.

Nhiều người nghĩ rằng chỉ những lỗ hổng đòi quyền quản trị mới thật sự đáng sợ. Nhưng với Smart Slider 3, vấn đề nằm ở chỗ khác: chỉ cần tài khoản đã đăng nhập với quyền rất thấp cũng có thể chạm tới luồng export và đọc file trên server nếu site vẫn đang dùng bản dễ bị ảnh hưởng.

Điểm mấu chốt không phải slider có hiển thị đẹp hay không, mà là plugin này đang đứng trong hệ WordPress của bạn với quyền truy cập vào file và dữ liệu. Khi cơ chế kiểm soát quyền trong một chức năng nhạy cảm bị lỏng, rủi ro không còn nằm ở giao diện nữa mà chuyển thẳng sang tầng bảo mật.

Tóm tắt nhanh

Smart Slider 3 có một lỗ hổng Arbitrary File Read ở các phiên bản cũ, cho phép người dùng đã đăng nhập với quyền thấp từ mức Subscriber trở lên đọc file tùy ý trên máy chủ. Bản vá an toàn hiện là 3.5.1.34 trở lên.

- Nếu site của bạn đang dùng 3.5.1.33 trở xuống, cần cập nhật ngay.

- Nếu website có đăng ký thành viên, WooCommerce, LMS, membership hoặc cho phép tạo tài khoản người dùng, mức rủi ro thực tế cao hơn nhiều.

- Nếu nghi đã bị khai thác, đừng chỉ cập nhật plugin. Hãy rà tài khoản, kiểm tra log, đổi mật khẩu nhạy cảm và xoay lại khóa bảo mật của WordPress.

Lỗ hổng này thực chất là gì?

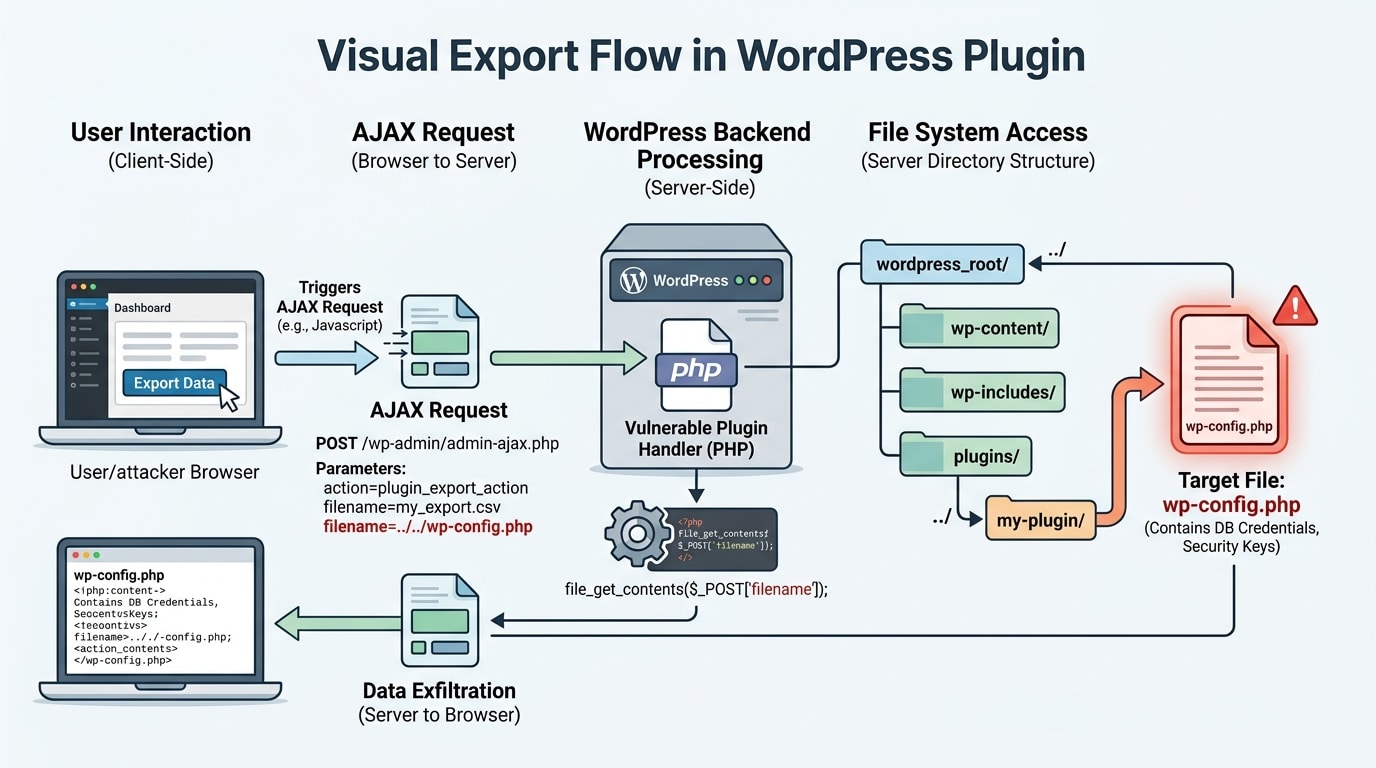

Đây là lỗi cho phép đọc file tùy ý trên server thông qua một luồng export của plugin. Nghe có vẻ kỹ thuật, nhưng hiểu đơn giản là một người dùng không nên có quyền xem file hệ thống lại có thể lách qua chức năng export để lấy nội dung file ngoài phạm vi bình thường.

Nhiều người nghĩ “đọc file” chỉ là lộ vài dữ liệu phụ. Nhưng thực tế, nếu file bị đọc là wp-config.php, câu chuyện đổi hẳn chiều. Đây là nơi chứa thông tin kết nối database và các khóa bảo mật quan trọng của WordPress. Chạm được vào file này không còn là lỗi nhỏ nữa.

Khoảnh khắc cần nhìn cho rõ ở đây là: vấn đề không nằm ở một tấm slider, mà nằm ở việc plugin có thể bị lạm dụng như một cánh cửa đọc dữ liệu hệ thống. Khi hiểu như vậy, bạn sẽ thấy vì sao bản vá cần được xử lý ngay thay vì để “khi nào rảnh cập nhật cũng được”.

Vì sao lỗi này đáng lo hơn vẻ bề ngoài?

Nhiều người thấy mức đánh giá không phải mức cao nhất thì nghĩ rằng có thể bình tĩnh chờ. Nhưng mức độ nguy hiểm trong vận hành thực tế còn phụ thuộc vào loại website bạn đang chạy.

Nếu site hoàn toàn đóng, không cho đăng ký tài khoản, bề mặt tấn công sẽ hẹp hơn. Nhưng nếu site có form đăng ký, bán hàng, khóa học, cộng đồng hoặc bất kỳ luồng nào tạo ra tài khoản người dùng phổ thông, thì việc kẻ tấn công chỉ cần quyền thấp để khai thác là điều rất đáng lưu ý.

Điểm dễ bị đánh giá sai: nhiều chủ site chỉ nhìn vào quyền Administrator và Editor. Trong khi lỗi kiểu này lại đáng sợ ở chỗ nó mở đường từ nhóm tài khoản tưởng như “không làm được gì nhiều”.

Đây là một “moment of clarity” rất quan trọng: không phải cứ lỗi có chữ Medium là rủi ro vận hành sẽ thấp. Với website mở đăng ký tài khoản, lỗi yêu cầu quyền Subscriber đôi khi còn gây áp lực xử lý khẩn hơn một số lỗi chỉ dành cho admin.

Cơ chế kỹ thuật nằm ở đâu?

Theo phân tích kỹ thuật, luồng export của Smart Slider 3 có nhiều AJAX action liên quan. Vấn đề là ở bản dễ bị ảnh hưởng, phần này thiếu kiểm tra capability đủ chặt, trong khi nonce bảo vệ lại có thể bị người dùng đã đăng nhập lấy được trong ngữ cảnh khai thác.

Chưa dừng ở đó, luồng export còn thiếu kiểm tra chặt về loại file và nguồn file. Nghĩa là thứ đáng lẽ nên bị giới hạn trong phạm vi tài nguyên hợp lệ của slider lại có thể bị đẩy sang hướng đọc các file nhạy cảm hơn trên hệ thống.

Nói ngắn gọn: kiểm tra quyền chưa đủ chặt cộng với kiểm tra file chưa đủ chặt là tổ hợp khiến một chức năng vốn để xuất dữ liệu trở thành điểm đọc dữ liệu nhạy cảm.

Nhiều người nghĩ lỗ hổng nghiêm trọng luôn phải đến từ code rất phức tạp. Nhưng thực tế, không ít lỗi nặng lại xuất hiện từ những chỗ rất “bình thường”: một chức năng tiện ích, một action nội bộ, một bước kiểm tra tưởng là đã đủ. Đây chính là kiểu lỗi như vậy.

Website nào cần ưu tiên xử lý trước?

Nếu bạn đang dùng Smart Slider 3 trên website giới thiệu đơn giản, không có đăng ký thành viên, bạn vẫn nên cập nhật ngay. Nhưng nếu website thuộc một trong các nhóm dưới đây, mức ưu tiên nên cao hơn:

- Website WooCommerce có tài khoản Customer.

- Website membership, học trực tuyến, cộng đồng, diễn đàn.

- Website cho phép đăng ký Subscriber để tải tài liệu, nhận bản tin hoặc xem nội dung giới hạn.

- Website có nhiều tài khoản cũ, khó kiểm soát, hoặc từng để mở đăng ký trong thời gian dài.

Vấn đề không nằm ở việc site lớn hay nhỏ. Vấn đề nằm ở chỗ site có cho người ngoài tạo tài khoản hay không, và bạn có đang biết chính xác những tài khoản đó là ai không.

Cần làm gì ngay sau khi phát hiện site đang dùng bản cũ?

Bước đầu tiên là cập nhật Smart Slider 3 lên bản đã vá. Nhưng dừng ở đó là chưa đủ nếu site đã mở cho người dùng đăng nhập trong một thời gian dài.

Checklist xử lý ngắn gọn

- Cập nhật plugin lên phiên bản an toàn mới nhất.

- Rà soát danh sách tài khoản Subscriber, Customer và các user cấp thấp mới tạo gần đây.

- Kiểm tra log đăng nhập, log web server, log bảo mật nếu có.

- Tìm dấu hiệu tải file, export bất thường hoặc request đáng ngờ liên quan đến plugin.

- Nếu có nghi vấn, đổi mật khẩu admin, database và các tài khoản nhạy cảm liên quan.

- Xoay lại WordPress salts để buộc vô hiệu các phiên đăng nhập cũ.

- Quét lại toàn site để chắc rằng sự cố không kéo theo thay đổi trái phép nào khác.

Cách ra quyết định thực tế: nếu site có tài khoản công khai hoặc đã mở đăng ký trong quá khứ, hãy xử lý theo hướng “có thể đã bị thử khai thác” thay vì giả định mọi thứ vẫn an toàn.

Những hiểu lầm rất dễ khiến chủ site xử lý thiếu

Hiểu lầm 1: Chỉ cần update plugin là xong. Thực tế, cập nhật chỉ chặn việc khai thác mới. Nó không tự trả lời được câu hỏi liệu site đã bị đọc file trước đó hay chưa.

Hiểu lầm 2: Subscriber thì không làm gì đáng kể. Với lỗi này, chính giả định đó mới là điểm nguy hiểm. Quyền thấp nhưng đi đúng luồng lỗi vẫn đủ tạo ra hậu quả lớn.

Hiểu lầm 3: Website nhỏ thì không ai nhắm tới. Nhiều đợt khai thác không chọn mục tiêu theo thương hiệu lớn hay nhỏ, mà theo plugin, phiên bản và khả năng tự động hóa.

Đây là lúc nhiều chủ site nhận ra điều quan trọng: cái cần quản trị không chỉ là giao diện và nội dung, mà là toàn bộ “bề mặt quyền truy cập” mà website đang mở ra mỗi ngày.

Kết luận

Lỗ hổng Smart Slider 3 không phải kiểu vấn đề nên để dành xử lý sau. Nó chạm trực tiếp vào câu chuyện file nhạy cảm, và điểm đáng ngại nhất là quyền khai thác không cần cao.

Nếu site của bạn đang dùng bản cũ, việc hợp lý nhất là cập nhật ngay, sau đó nhìn lại toàn bộ nhóm tài khoản quyền thấp và kiểm tra dấu hiệu bất thường. Trong bảo mật WordPress, nhiều khi thứ nguy hiểm không nằm ở chỗ quá phức tạp, mà nằm ở chỗ quá quen thuộc nên bị xem nhẹ.

FAQ

Site không cho đăng ký tài khoản thì có cần gấp không?

Vẫn cần cập nhật ngay. Mức ưu tiên có thể khác, nhưng dùng bản đã vá luôn là lựa chọn an toàn hơn.

Đang dùng Smart Slider 3 bản mới rồi thì có cần làm gì thêm?

Nếu bạn chắc site đã được cập nhật sớm và không có dấu hiệu lạ, hãy tiếp tục theo dõi log và rà soát tài khoản định kỳ. Nếu cập nhật muộn, nên kiểm tra sâu hơn.

Vì sao file wp-config.php lại nhạy cảm?

Vì đây là nơi chứa thông tin kết nối database và các khóa bảo mật quan trọng của WordPress. Nếu bị lộ, rủi ro thường không dừng ở một plugin.