Lỗ hổng Modular DS trên WordPress nguy hiểm ở đâu và vì sao chỉ vá plugin thôi vẫn chưa đủ?

Đây không phải kiểu lỗi “quên lọc input” thông thường. Bản chất của sự cố nằm ở chỗ ranh giới xác thực bị phá vỡ ngay trong lớp route và cơ chế tin cậy nội bộ, khiến request từ bên ngoài có thể đi qua như thể đó là request hợp lệ từ hệ thống quản trị từ xa.

Khi một plugin quản lý nhiều website từ xa bị lỗi xác thực, mức độ rủi ro luôn cao hơn plugin thông thường. Lý do rất rõ: loại plugin này vốn có quyền thực hiện những tác vụ nhạy cảm như đăng nhập, đọc thông tin hệ thống, quản lý plugin, sao lưu hoặc thao tác vận hành từ dashboard trung tâm. Nếu lớp xác thực của nó bị đi tắt, kẻ tấn công không chỉ chạm vào một chức năng nhỏ, mà có thể chạm vào chính các đường điều khiển quản trị.

Với Modular DS, điểm đáng sợ không nằm ở một endpoint đơn lẻ mà ở chuỗi thiết kế kết hợp với nhau: route nhạy cảm được đặt sau middleware xác thực, nhưng lại tồn tại một cơ chế “direct request” quá dễ kích hoạt; tiếp theo, middleware không ràng buộc chắc request đó có thật sự đến từ dịch vụ hợp lệ hay không; cuối cùng, luồng đăng nhập còn có cơ chế fallback sang tài khoản admin. Khi ba lớp này ghép lại, website có thể bị leo thang đặc quyền từ bên ngoài mà không cần thông tin đăng nhập.

Tóm tắt nhanh

- Lỗ hổng ảnh hưởng plugin Modular DS / Modular Connector, một plugin dùng để quản lý nhiều website WordPress từ một nơi.

- Điểm nguy hiểm chính là unauthenticated privilege escalation, tức kẻ tấn công chưa đăng nhập vẫn có thể leo lên quyền quản trị.

- Gốc vấn đề không chỉ là một bug đơn lẻ, mà là tổ hợp của route selection, auth bypass và auto-login fallback.

- Phiên bản 2.5.2 là bản vá đầu, nhưng nhà phát triển sau đó phát hành 2.6.0 do phát hiện thêm đường khai thác khác trong quá trình điều tra.

- Việc cập nhật là bắt buộc, nhưng chưa đủ. Sau vá vẫn phải kiểm tra log, rà tài khoản admin, đổi salts, đổi OAuth credentials và quét file lạ.

- Bài học kỹ thuật lớn nhất là: không được xem trạng thái “site đã kết nối với dịch vụ” như bằng chứng rằng request hiện tại là hợp lệ.

Lỗ hổng này thực sự phá vỡ cái gì?

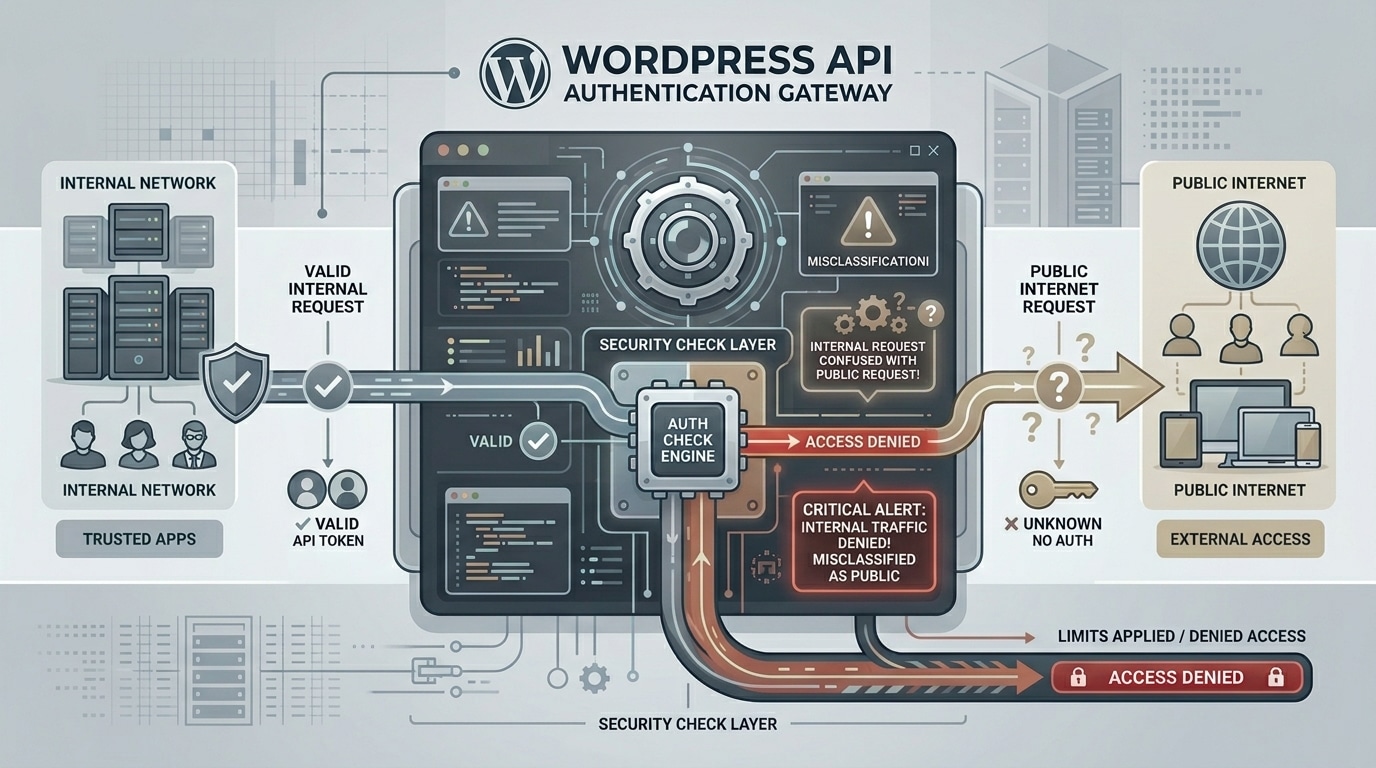

Điểm cốt lõi của sự cố không phải là “route bị lộ ra ngoài” theo nghĩa thông thường. Route nhạy cảm vốn đã tồn tại để plugin thực hiện quản trị từ xa. Vấn đề nằm ở chỗ hệ thống tin rằng một số request đặc biệt là request “nội bộ” hoặc “trực tiếp” từ nền tảng quản lý trung tâm, nên cho phép đi qua lớp xác thực theo đường rút gọn.

Khi cơ chế nhận diện request đặc biệt này quá lỏng, toàn bộ biên giới giữa request nội bộ và request công khai bắt đầu sụp. Trong trường hợp này, chỉ cần cung cấp đúng tham số để kích hoạt chế độ direct request, request từ Internet có thể được xử lý như thể nó đến từ luồng quản trị hợp lệ. Đó là lý do sự cố này nghiêm trọng hơn hẳn một lỗi cấu hình nhỏ.

“Moment of clarity” ở đây là: hệ thống không bị phá bằng cách vượt qua một mật khẩu. Nó bị phá bằng cách làm cho ứng dụng tự tin nhầm rằng request kia vốn không cần mật khẩu.

Vì sao chuỗi lỗi này đặc biệt nguy hiểm?

Trên bề mặt, bạn có thể thấy đây là một lỗi privilege escalation. Nhưng nhìn kỹ hơn, đây là lỗi kiến trúc tin cậy. Lớp route cho rằng một request được gắn đúng dấu hiệu thì có thể đi vào chế độ direct. Middleware lại chỉ kiểm tra xem site đã kết nối với hệ thống Modular hay chưa, thay vì ràng buộc chặt chẽ request hiện tại bằng chữ ký, secret, IP, token phía máy gọi hoặc một bằng chứng mật mã đủ mạnh.

Hệ quả là trạng thái “site từng kết nối thành công” bị dùng như một điều kiện quá mạnh. Trong hệ thống quản trị từ xa, đây là một sai lầm thiết kế nguy hiểm. Kết nối hợp lệ trước đó không chứng minh request hiện tại là hợp lệ. Nếu bỏ mất sự gắn kết mật mã giữa hai vế này, request công khai có thể mượn niềm tin vốn dành cho hệ thống trung tâm.

Đây cũng là lý do loại lỗi này hay bị đánh giá thấp lúc đầu. Nhiều người chỉ nhìn vào endpoint login rồi nghĩ “đăng nhập tự động có lẽ chỉ là tiện ích”. Nhưng khi tiện ích này đứng sau một auth gate bị đi vòng, nó lập tức biến thành đường leo thang đặc quyền.

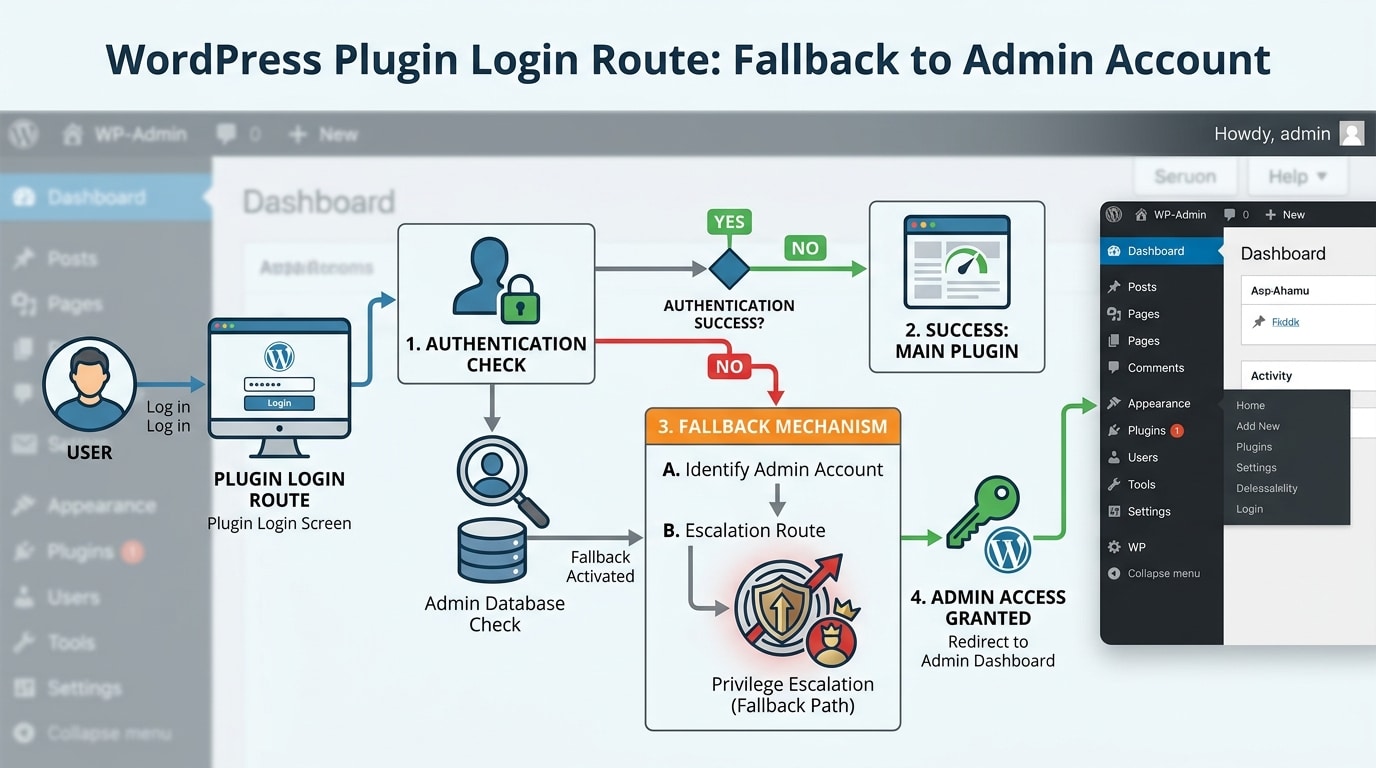

Route login nguy hiểm ở điểm nào?

Phần rủi ro nhất không chỉ là có route /login/, mà là logic phía sau route đó. Khi controller đọc thông tin người dùng từ request mà không có giá trị phù hợp, luồng xử lý lại fallback sang việc lấy một tài khoản quản trị sẵn có rồi đăng nhập luôn bằng tài khoản đó. Đây là kiểu fallback rất tiện cho trải nghiệm quản trị từ xa, nhưng cực kỳ nguy hiểm nếu bị đẩy vào bối cảnh request chưa được xác minh đúng mức.

Nói thẳng ra, nếu auth boundary đã hở, cơ chế fallback admin sẽ biến lỗ hổng từ mức “truy cập một phần” thành “nhảy thẳng lên đỉnh”. Đó là lý do sau khi có khả năng đi vào route nhạy cảm, tác động thực tế không dừng ở rò rỉ thông tin mà có thể dẫn tới chiếm toàn bộ website.

Khi đã có quyền admin, phần còn lại của chuỗi tấn công gần như quá quen thuộc: tạo thêm tài khoản ẩn, cài plugin độc hại, chèn mã chuyển hướng, thay đổi nội dung, hoặc dựng cửa hậu để quay lại sau này. Chính vì vậy, vấn đề không nên được nhìn như “chỉ là login bypass”, mà nên được nhìn là rủi ro full site compromise.

Vì sao active exploitation làm mức ưu tiên xử lý tăng vọt?

Một lỗ hổng nghiêm trọng nhưng mới chỉ nằm trên giấy vẫn là chuyện đáng lo. Nhưng khi đã có dấu hiệu khai thác ngoài thực tế, cửa sổ an toàn thu hẹp lại rất nhanh. Lúc này, bài toán không còn là “nên cập nhật khi có thời gian”, mà là “cần vá trước khi bị quét trúng”.

Loại lỗi này đặc biệt phù hợp với bot tự động vì điều kiện khai thác không đòi hỏi tương tác của nạn nhân. Chỉ cần website có plugin, site đã kết nối trước đó, và endpoint còn mở ra Internet, quá trình dò quét có thể diễn ra hàng loạt. Với plugin dùng cho quản lý nhiều website, kẻ tấn công còn bị hấp dẫn hơn vì đây là bề mặt tấn công có giá trị cao: nếu khai thác thành công, quyền điều khiển đạt được thường sâu hơn plugin tiện ích thông thường.

Đây là một “moment of clarity” nữa: active exploitation không chỉ làm tăng xác suất bị đánh, mà còn làm thay đổi luôn cách ưu tiên ứng cứu. Trong bối cảnh này, trì hoãn vá không còn là quyết định trung lập.

Bản vá đầu chưa đủ: vì sao phải lên 2.6.0 chứ không dừng ở 2.5.2?

Đây là chi tiết rất dễ bị bỏ qua khi đọc tin nhanh. Nhiều người thấy thông tin “đã vá ở 2.5.2” rồi dừng ở đó. Nhưng quá trình điều tra sau sự cố cho thấy còn có thêm đường khai thác liên quan, nên nhà phát triển tiếp tục phát hành bản 2.6.0 và yêu cầu người dùng lên thẳng bản mới hơn.

Về mặt vận hành, đây là tình huống khá điển hình trong incident response: bản vá đầu tiên giải quyết phần lộ diện sớm nhất, sau đó quá trình phân tích sâu hơn bóc ra thêm logic có liên quan. Vì vậy, khi nhà phát triển đã công khai khuyến nghị lên bản mới hơn do phát hiện thêm exploit path, dừng ở bản vá đầu không còn là trạng thái an toàn tối ưu nữa.

Điểm cần rút ra là: với các sự cố auth nghiêm trọng, hãy đọc advisory đầy đủ chứ đừng chỉ đọc dòng “fixed in”. Một bản vá có thể đúng cho CVE đầu tiên, nhưng chưa chắc đã là điểm dừng cuối cùng của sự cố.

Cập nhật plugin là bắt buộc, nhưng vì sao vẫn phải làm thêm bước hậu kiểm?

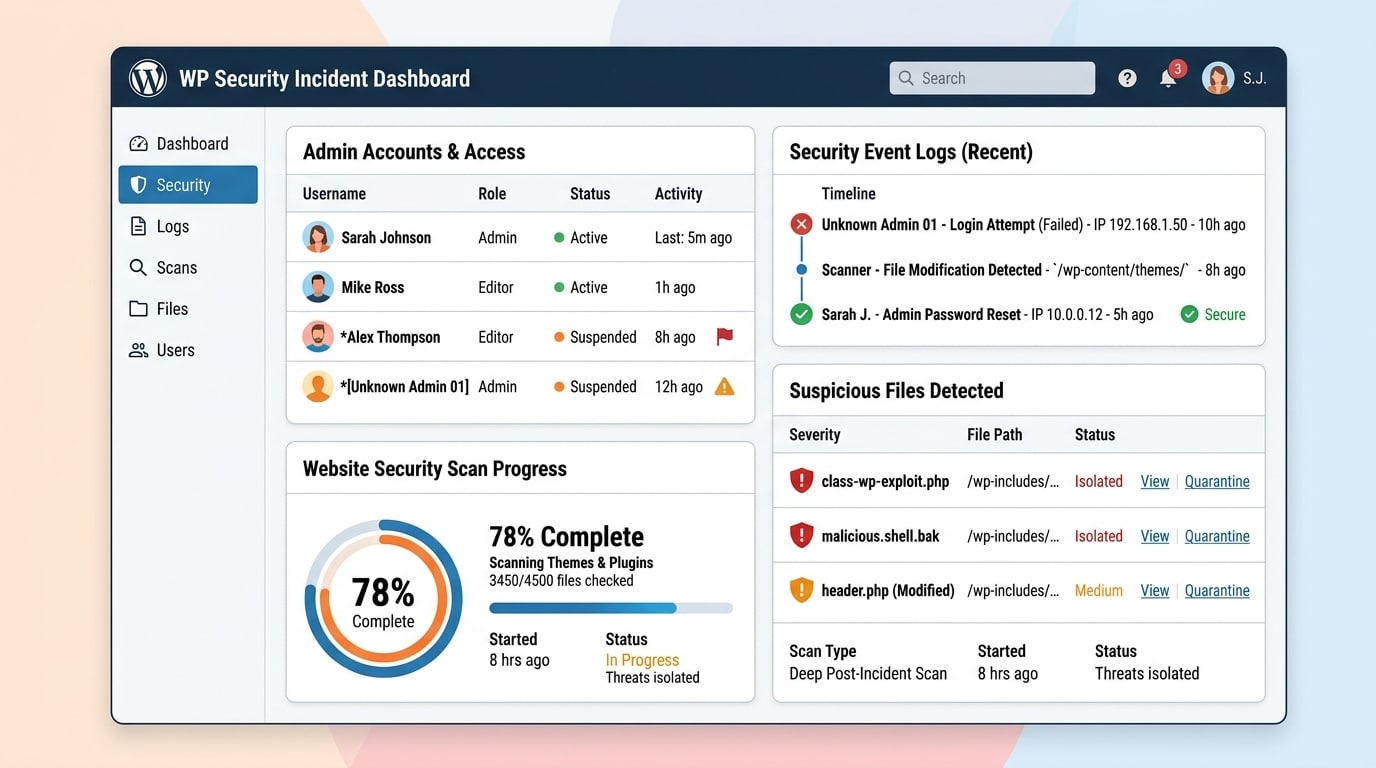

Nhiều quản trị viên cập nhật xong rồi thở phào, nhưng với lỗi privilege escalation đã bị khai thác thực tế, phần khó nhất đôi khi bắt đầu sau khi vá. Vá chỉ đóng cửa trước mắt. Nó không tự động xóa tài khoản admin lạ, không tự thu hồi session đang sống, không tự thay lại salts hay khóa kết nối cũ nếu website đã bị động chạm trước đó.

Nếu website từng bị truy cập trái phép, kẻ tấn công có thể đã để lại dấu vết tồn tại lâu hơn plugin lỗi: tài khoản quản trị lạ, plugin lạ, file web shell, mã chuyển hướng, cron bất thường hoặc thay đổi trong theme. Vì vậy, vá phiên bản là bước đầu tiên, không phải bước cuối cùng.

wp plugin update modular-connector

wp user list --role=administrator --fields=ID,user_login,user_email,user_registered

grep -E 'api/modular-connector/login|Python-urllib|curl|Go-http-client' /var/log/nginx/access.log | tail -200Ba dòng trên không phải là “bảo đảm sạch”, nhưng là điểm khởi đầu hợp lý: cập nhật plugin, rà tài khoản quản trị và soi log truy cập vào đúng vùng endpoint có rủi ro hoặc các user-agent tự động đáng ngờ.

Checklist ứng cứu đúng thứ tự sau khi vá

Thứ tự xử lý rất quan trọng. Trước hết, cập nhật plugin lên bản mới nhất được nhà phát triển khuyến nghị. Sau đó kiểm tra tài khoản admin, vì đây là chỉ dấu xâm nhập dễ thấy nhất và cũng là thứ nguy hiểm nhất nếu bị bỏ sót. Tiếp theo, kiểm tra access log quanh thời điểm công bố hoặc quanh thời điểm website có dấu hiệu bất thường để tìm các request tới vùng /api/modular-connector/.

Nếu thấy dấu hiệu nghi ngờ, hãy đổi WordPress salts để cắt toàn bộ session hiện có, rồi tái tạo OAuth credentials của plugin để buộc kết nối cũ mất hiệu lực. Sau đó quét lại website để tìm plugin lạ, file lạ, code chèn thêm trong theme hoặc uploads. Nhiều quản trị viên làm ngược thứ tự này, đi quét file trước rồi mới đổi salts, khiến kẻ đang giữ session vẫn còn chỗ đứng trong lúc bạn đang dọn dẹp.

Đây là phần người mới thường hiểu sai: incident response tốt không chỉ là làm đủ việc, mà là làm đúng thứ tự để giảm thời gian cửa sau còn mở.

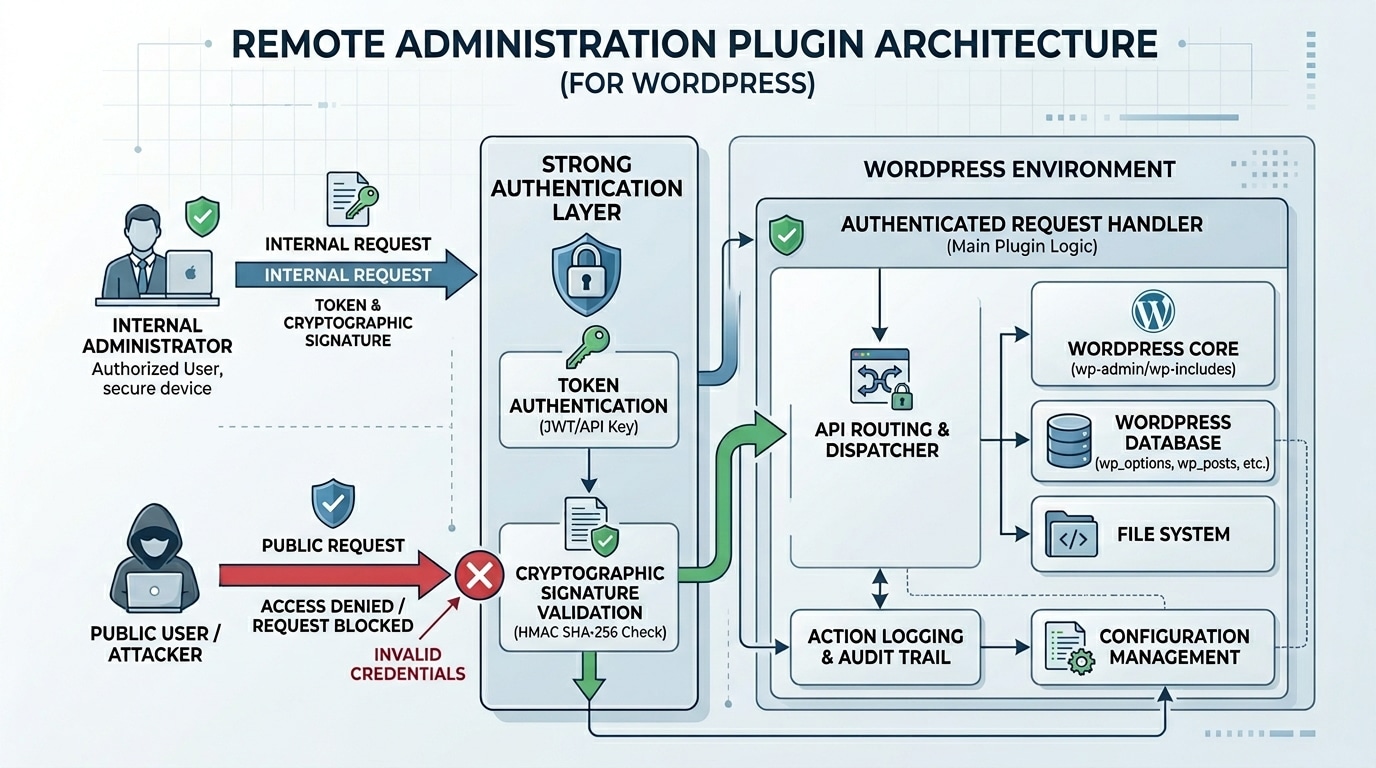

Bài học kỹ thuật lớn hơn từ sự cố này

Sự cố này rất đáng học vì nó cho thấy một sai lầm kiến trúc phổ biến trong plugin hoặc hệ thống tích hợp từ xa: biến “request nội bộ” thành một khái niệm được suy đoán bằng tín hiệu yếu như tham số URL, trạng thái kết nối hoặc khuôn mẫu request, thay vì chứng minh bằng ràng buộc mật mã đủ mạnh.

Trong các hệ thống remote management, đặc quyền rất lớn thường được trao cho những route “nói chuyện với trung tâm”. Vì vậy, mọi cơ chế bypass dành cho nội bộ phải được xem là vùng đỏ. Chỉ cần một đường vòng quá thoáng, bạn không chỉ lộ dữ liệu mà có thể lộ luôn quyền điều khiển.

Nếu nhìn rộng hơn, đây là một ví dụ rất điển hình của nguyên tắc never trust internal intent without verifiable proof. Ý định “đây là request từ hệ thống của tôi” không có giá trị bảo mật nếu không đi kèm bằng chứng xác thực mà kẻ ngoài không thể tự giả lập được.

FAQ ngắn nhưng thực chiến

Nếu tôi đã lên 2.5.2 thì đã an toàn chưa?

Không nên dừng ở đó. Với sự cố này, nhà phát triển sau đó phát hành 2.6.0 do phát hiện thêm đường khai thác khác và khuyến nghị người dùng cập nhật lên bản mới hơn.

Chỉ cập nhật plugin rồi thôi có đủ không?

Không. Nếu website đã từng bị khai thác, tài khoản admin lạ, session đang tồn tại, OAuth credentials cũ hoặc file cấy thêm vẫn còn đó. Cập nhật chỉ vá cánh cửa, không tự dọn nhà sau khi có người đột nhập.

Tại sao plugin quản trị nhiều website lại nguy hiểm hơn khi dính lỗi auth?

Vì loại plugin này vốn được cấp quyền rất sâu để thao tác từ xa. Khi auth bị bypass, kẻ tấn công không chỉ chạm vào một tính năng phụ mà có thể chạm vào chính cơ chế điều khiển quản trị.

Tài khoản admin lạ là dấu hiệu quan trọng nhất sao?

Đó là một trong những dấu hiệu dễ thấy nhất, nhưng không phải duy nhất. Bạn vẫn cần xem log, rà session, kiểm tra plugin lạ, file lạ và mã bị chèn thêm trong theme hoặc uploads.

Kết luận ngắn

Lỗ hổng Modular DS đáng sợ không phải chỉ vì nó cho phép leo thang đặc quyền, mà vì nó cho thấy một bài học cũ nhưng rất đắt: một khi hệ thống bắt đầu tin request công khai là request nội bộ chỉ dựa trên tín hiệu yếu, mọi lớp bảo vệ phía sau sẽ lần lượt mất giá trị. Với sự cố kiểu này, vá phiên bản là bước bắt buộc, nhưng ứng cứu đúng nghĩa chỉ hoàn tất khi bạn kiểm tra dấu hiệu xâm nhập, thu hồi niềm tin cũ và dọn sạch mọi thứ kẻ tấn công có thể đã để lại.